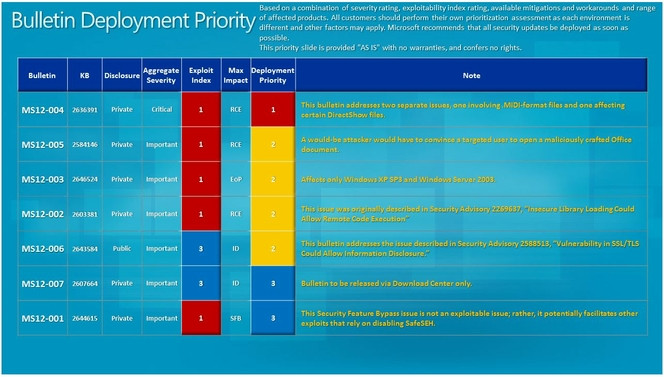

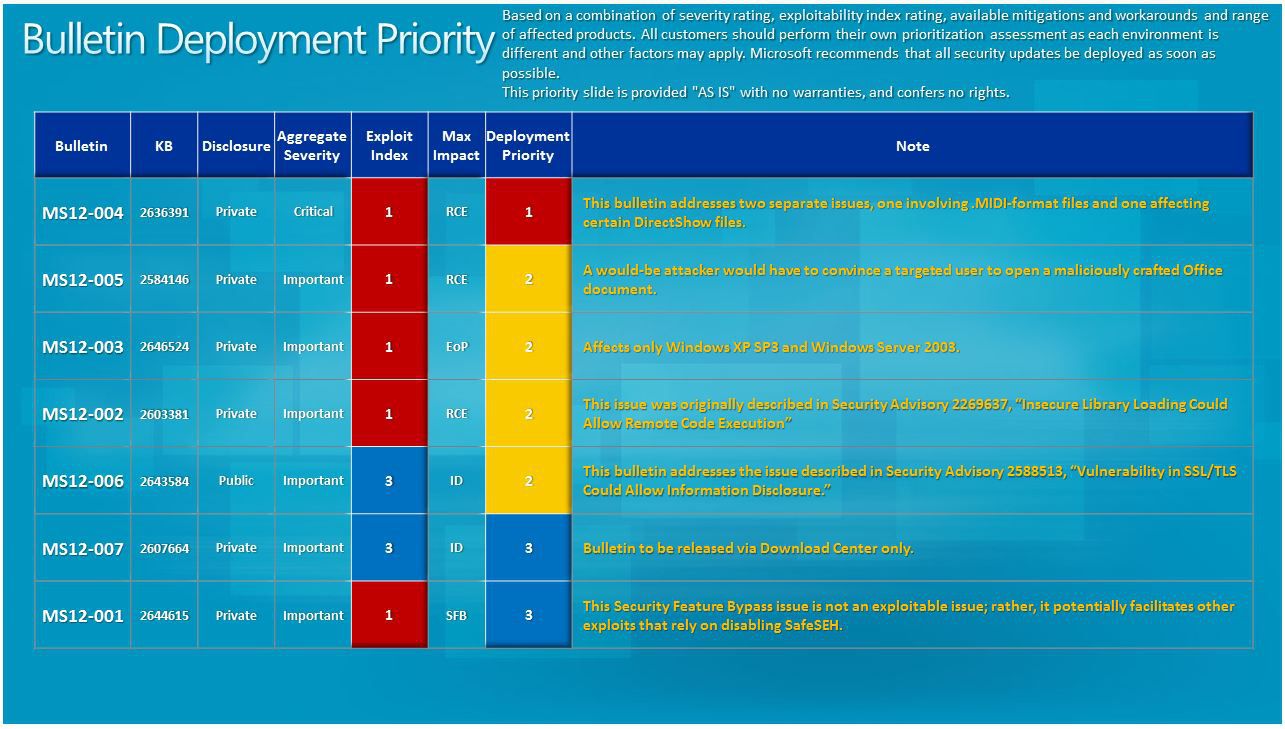

Parmi les bulletins, un seul est considéré critique ( MS12-004 ). Les autres sont classés importants même s'il est parfois aussi question d'exécution de code à distance. La mise à jour critique s'adresse à Windows Media Player pour deux failles signalées de manière confidentielle.

Microsoft n'a pas connaissance d'une exploitation en cours. Les problèmes sont liés à l'envoi par un attaquant de fichiers MIDI ou DirectShow malveillants. Si toutes les versions de Windows actuellement en cours de support sont concernées, l'indice de gravité n'est pas le même pour toutes. Il est important pour Windows 7 ( et Server 2008 R2 ) avec une seule vulnérabilité ( pas celle liée aux fichiers MIDI ).

Le bulletin MS12-006 vient corriger le problème SSL 3.0 / TLS 1.0 exploité par l'outil BEAST ( Browser Exploit Against SSL/TLS ) et dévoilé en septembre 2011. Microsoft précise que la vulnérabilité affecte le protocole lui-même et n'est pas spécifique à Windows. Une correction était prévue lors du Patch Tuesday de décembre 2011 mais le patch avait été retiré à la dernière minute pour cause d'un problème de compatibilité avec une application tierce ( de l'éditeur SAP ).

On notera aussi la particularité de MS12-001 pour la correction d'une vulnérabilité dans le noyau Windows qui permet non pas une attaque frontale, mais le contournement d'un mécanisme de protection ( SafeSHE ; gestion sécurisée des exceptions lorsqu'une application Windows plante ) ouvrant la voie à une exploitation via d'autres vulnérabilités. Le problème dans SafeSEH peut être exploité avec des applications compilées avec Microsoft Visual C++ .NET 2003.