Duqu a commencé à véritablement faire parler de lui le mois dernier. Des similarités de Duqu avec Stuxnet ont tapé dans l'œil de Symantec, même si les cibles sont bien différentes. Pour la société de sécurité, des parties de Duqu ont cependant été conçues avec du code source hérité de Stuxnet.

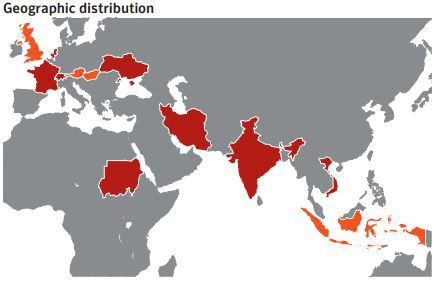

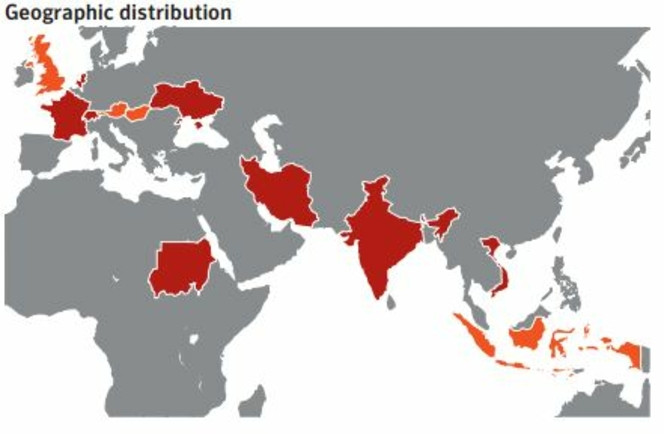

Contrairement à Stuxnet, Duqu ne semble pas avoir un but de sabotage en visant des systèmes de contrôle industriel. De type cheval de Troie et contrôle d'accès à distance, il a pour but de dérober des données. D'après Symantec, de telles informations pourraient aider à mener des attaques à l'encontre d'installations industrielles. Des infections ont notamment été retrouvées dans des organisations en France.

Duqu a d'abord été découvert par les laboratoires de sécurité hongrois CrySyS. Symantec vient de confirmer des trouvailles de CrySyS sur la manière dont Duqu infecte des ordinateurs. Un fichier d'installation est véhiculé dans un document Word qui exploite une vulnérabilité 0-day ( non corrigée ; à exécution immédiate ) dans le kernel Windows pour l'exécution de code.

Rappelons que dans son dernier rapport de sécurité, Microsoft a souligné que moins de 1 % des tentatives d'attaques exploitent une vulnérabilité 0-day.

La menace Duqu ne paraît pas bien virulente, d'autant que le malware est détecté par les solutions proposées par les éditeurs de solutions de sécurité. Cela ne dispensera pas d'appliquer le patch Microsoft quand il sera disponible.

Publié le

par Jérôme G.

Journaliste GNT spécialisé en nouvelles technologies

Sur le même sujet

Cette page peut contenir des liens affiliés. Si vous achetez un produit depuis ces liens, le site marchand nous reversera une commission sans que cela n'impacte en rien le montant de votre achat. En savoir plus.