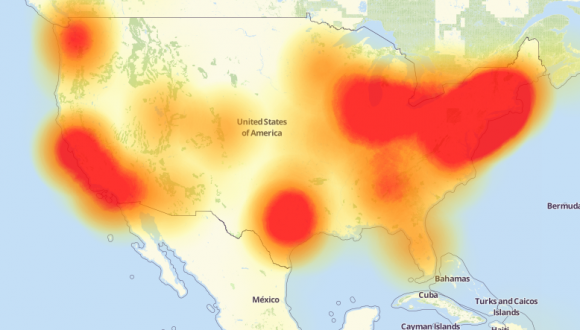

Vendredi, plusieurs sites parmi les plus populaires ont eu un accès perturbé pour une frange des internautes (essentiellement aux États-Unis). Prestataire de services DNS, Dyn a ainsi subi une attaque par déni de service distribué de grande ampleur. Elle a été menée en trois vagues successives dont les deux premières ont abouti.

Dans un communiqué, le département de la Sécurité intérieure des États-Unis déclare que cette cyberattaque a apparemment été neutralisée. Il confirme par ailleurs que le malware Mirai et les objets connectés qu'il a compromis ont été impliqués dans l'attaque.

Il est fait allusion à des " caméras de surveillance et des systèmes de divertissement " connectés à Internet. Un travail est mené en collaboration avec " les forces de l'ordre, le secteur privé et la communauté scientifique pour développer les moyens de neutraliser ce malware et d'autres. "

Pointé du doigt pour des appareils embrigadés à leur insu dans le botnet Mirai, le fabricant chinois Hangzhou Xiongmai Technology a indiqué qu'il va rappeler certains de ses produits vendus aux États-Unis - essentiellement des modèles de webcams - mais conteste le fait qu'ils soient largement derrière la cyberattaque de vendredi.

L'entreprise chinoise déclare que le principal problème de sécurité est que les utilisateurs ne changent pas les mots de passe par défaut de leurs appareils, et assure que ses produits sont correctement sécurisés.

Des failles ont été corrigées en septembre 2015 et les appareils demandent désormais un changement du mot de passe par défaut lors de la première utilisation. Le problème demeure cependant avec des versions anciennes de firmware.