Mykonos Software vient d'attirer l'attention cette semaine en réalisant une levée de fonds de 4 millions de dollars. De quoi s'interroger sur les technologies proposées par cette société de sécurité fondée en 2009 et basée à San Francisco aux États-Unis.

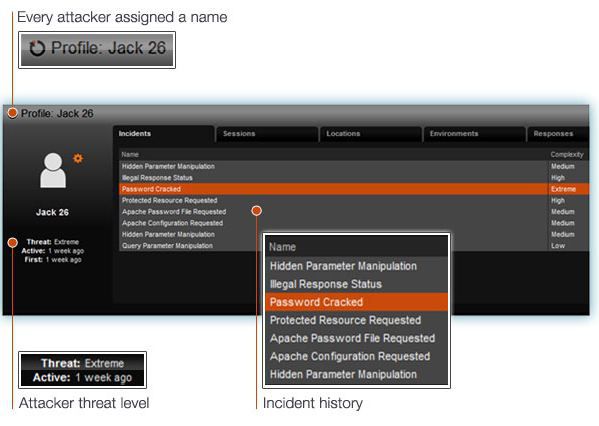

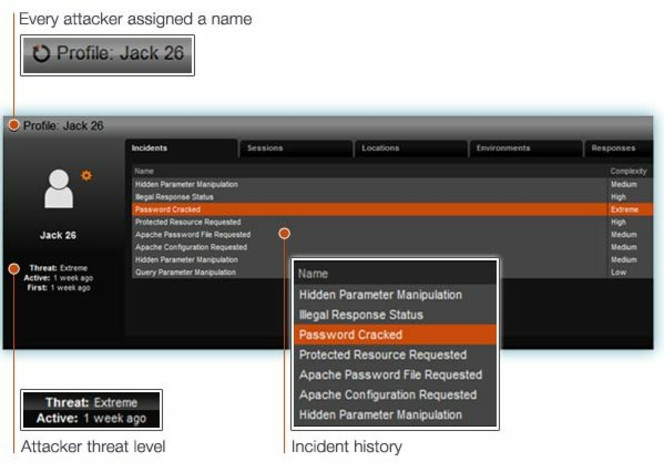

Mykonos propose une solution de protection des sites et applications Web contre les attaques de " hackers ", le vol de données. La technologie dénommée Web Intrusion Prevention Systems est ainsi conçue pour ajouter des éléments au code d'une application Web. Du code qui n'a rien à voir avec cette application.

Du temps perdu à Mykonos...

Lors d'une tentative d'intrusion, ce code additif propose de fausses données et des vulnérabilités de sécurité factices qui ne permettront bien évidemment pas de compromettre l'application ou le site, mais qui feront perdre du temps à l'attaquant. Et le temps, c'est aussi pour lui de l'argent.

Le PDG de Mykonos, David Koretz, a déclaré à Technology Review qu'un scan qui prendrait normalement cinq heures pour un attaquant, pourrait prendre trente heures pour finalement ne rien obtenir. Une autre tactique de découragement consiste à laisser filtrer un faux mot de passe et une fausse page de connexion.

Néanmoins, tout le monde n'est pas convaincu par la stratégie de Mykonos avec le risque d'irriter certains cybercriminels qui pourraient revenir se venger avec une force de frappe beaucoup plus importante.

Publié le

par Jérôme G.

Journaliste GNT spécialisé en nouvelles technologies

Sur le même sujet

Cette page peut contenir des liens affiliés. Si vous achetez un produit depuis ces liens, le site marchand nous reversera une commission sans que cela n'impacte en rien le montant de votre achat. En savoir plus.