Oracle n'a pas fait dans la demi-mesure en publiant une mise à jour d'avril destinée à corriger un total de 128 vulnérabilités de sécurité. Cela affecte néanmoins une large gamme de familles de produits dont la base de données MySQL qui a droit à 25 correctifs de sécurité.

L'éditeur diffuse également une mise à jour critique pour Java SE riche de 42 correctifs. Parmi les failles comblées, 39 sont exploitables à distance sans authentification. Pour 19 vulnérabilités, la note CVSS est de 10.

Le système de notation Common Vulnerability Scoring System permet d'évaluer la dangerosité d'une vulnérabilité. Une note est comprise entre 0 et 10 qui est donc le niveau de dangerosité maximal.

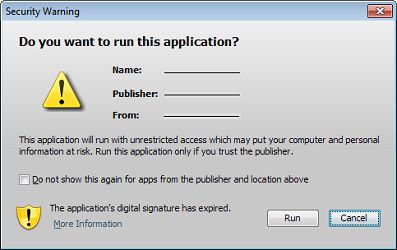

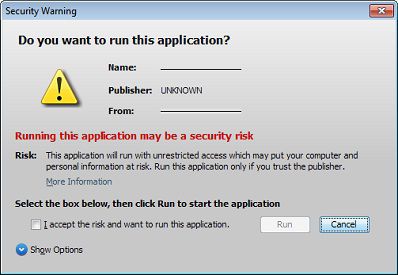

Les versions concernées sont Java 7 Update 17, Java 6 Update 43 et Java 5 Update 41 ainsi que les versions antérieures de chaque. Java 7 Update 21 - la mise à jour désormais la plus récente - est en outre annoncé avec des messages de sécurité plus explicites pour le plugin pour navigateur (qui est installé par défaut).

Ces messages ont pour but de présenter une meilleure information à l'utilisateur avant qu'il décide ou non d'autoriser l'exécution d'un applet. Oracle ajoute que ces changements encouragent les développeurs et éditeurs à inclure un certificat numérique d'une autorité de confiance dans leurs applications.

Il est possible de vérifier l'installation de Java en se rendant sur cette page et le cas échéant télécharger la version la plus à jour.

Le début d'année 2013 n'a pas mis Oracle et Java à l'honneur avec plusieurs vulnérabilités 0-day (et donc sans correctif) qui ont eu un retentissement médiatique. L'une d'elles a été exploitée à l'encontre de sociétés comme Apple, Facebook et Microsoft. Oracle a été dans l'obligation de diffuser des correctifs en urgence.