Dans la famille très en vogue des ransomwares (ou rançongiciels), Ransom32 est un nouveau spécimen dont la particularité notable est qu'il a été entièrement écrit en JavaScript. Une première. En l'occurrence, il s'appuie sur le framework NW.js utilisé dans le développement d'applications JavaScript pour Windows, OS X et Linux.

Potentiellement, cela donne à Ransom32 un côté multiplate-forme. Dans les faits, ce n'est actuellement pas le cas. Pour le moment, l'analyse d'un chercheur en sécurité de Emsisoft montre que le ransomware est une exclusivité Windows. Quelques menues modifications suffiraient cependant pour lui permettre d'aller au-delà.

Ransom32 est proposé aux cybercriminels selon un modèle " Ransomware as a Service " via un serveur caché dans le réseau Tor. Il est intégré dans un exécutable Chromium utilisant NW.js, et distribué dans une archive WinRAR auto-extractible.

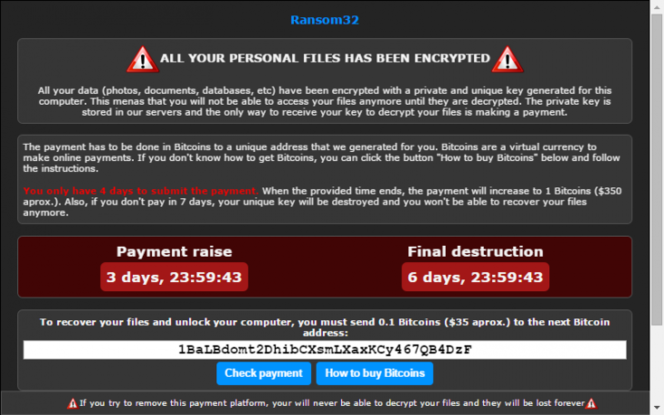

Dans la copie analysée par Emsisoft, Ransom32 chiffre un maximum de fichiers personnels de l'utilisateur en AES avec une clé 128 bits. Pour cela, il se connecte à un serveur de commande et contrôle grâce à un composant Tor.

Le paiement d'une rançon demandée est rarement un choix judicieux... même si le FBI peut le conseiller. Rappelons que face à la menace incarnée par les ransomwares, la meilleure mesure de protection demeure une stratégie de sauvegarde de ses données.