Dans un billet sur un blog sécurité de Microsoft, un responsable du groupe Trustworthy Computing de la firme a éprouvé le besoin de revenir sur l'un des aspects du rapport pour souligner la très forte proportion d'attaques ayant pour cible Java.

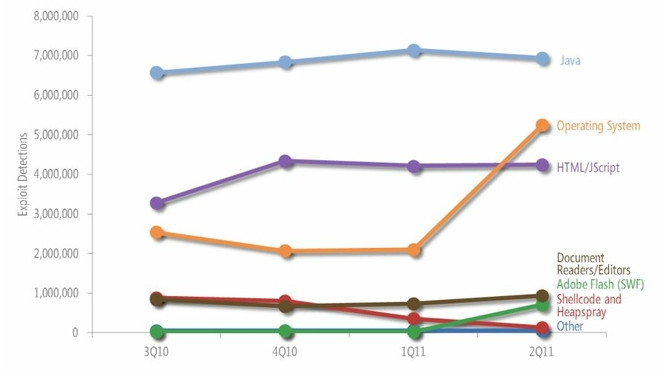

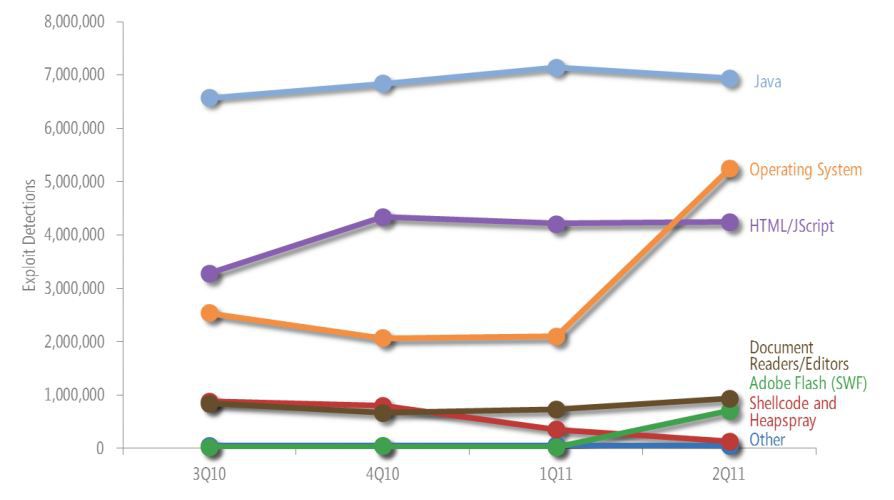

Tim Rains indique ainsi qu'entre le troisième trimestre 2010 et le second trimestre 2011, entre 30 et 50 % de tous les exploits observés pour chaque trimestre ont été des exploits Java. Quand il fait allusion à Java, il fait référence à l'environnement d'exécution Java Runtime Environment, la machine virtuelle Java et Java SE dans l'environnement Java Development Kit.

" Sur une période d'un an, les technologies antimalware de Microsoft ont détecté ou bloqué, en moyenne, 6,9 millions de tentatives d'exploitation sur des composants Java par trimestre, totalisant près de 27,5 millions de tentatives d'exploitation pendant l'année "

, écrit Tim Rains pour qui le cœur du problème est que les utilisateurs ne pensent pas suffisamment à mettre leurs logiciels à jour.

" Beaucoup des vulnérabilités Java couramment exploitées sont vieilles de plusieurs années, et ont des mises à jours de sécurité disponibles depuis des années. Cela illustre qu'une fois que des attaquants développent ou achètent un exploit pour une vulnérabilité, ils continuent d'utiliser l'exploit pendant des années, vraisemblablement parce qu'il continuent d'avoir un retour sur investissement positif. "

Dans son rapport de sécurité, Microsoft avait néanmoins noté une recrudescence des attaques sur les systèmes d'exploitation ( voir illustration ) au deuxième trimestre 2011. Un phénomène imputé à des exploitations d'une même et seule vulnérabilité dans Windows Shell et pour laquelle un patch correctif avait été publié en urgence en août 2011.