Faisant suite à des révélations antérieures datant de 2011 qui ciblaient l'entreprise allemande FinFisher comme le fournisseur de logiciels permettant d'espionner des utilisateurs aussi bien depuis des systèmes Windows, Mac OS ou Linux, ainsi que sur les plates-formes mobiles Android, iOS, BlackBerry, Symbian et Windows Mobile, la plate-forme Wikileaks publie ce jour les outils informatiques dont elle affirme qu'ils sont régulièrement utilisés par les services de renseignement de plusieurs pays lorsqu'il est question de récupérer les données d'utilisateurs qu'ils veulent surveiller.

FinFisher commercialise des solutions d'interception des communications et des données pouvant récupérer des informations sur les systèmes d'exploitation les plus courants et ces outils sont utilisés par plusieurs gouvernements pour surveiller discrètement des individus qui peuvent être entre autres des journalistes ou des opposants politiques, d'après des rapports d'analyse ayant confirmé leur présence dans des cas d'écoutes d'opposants dans certains régimes, démocratiques ou non.

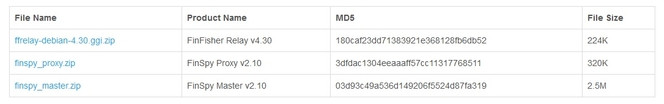

Wikileaks, dans son rapport SpyFiles 4, propose ainsi en téléchargement les applications FinFisher Relay, FinSpy Proxy et FinSpy Master dont la combinaison permet de récupérer les données d'ordinateurs infectés au préalable et dont les informations aspirées transitent de façon anonyme vers leur destination de façon à ce que les auteurs ne puissent être identifiés.

Julian Assange s'en prend au gouvernement allemand en mettant en balance ses déclarations fortes contre l'espionnage et ses actes : " le gouvernement Merkel prétend s'inquiéter du respect de la vie privée, mais ses actes disent le contraire. Pourquoi le gouvernement Merkel continue-t-il de protéger FinFisher ? Cette publication de l'ensemble des outils permettra à la communauté de spécialistes de concevoir les outils qui protègeront les personnes des produits de FinFisher".

Wikileaks met aussi en évidence l'application FinFisher FinSpy PC qui cible spécifiquement l'environnement Windows et peut intercepter des appels Skype, des emails et des contenus audio et vidéo depuis la webcam et le micro d'un ordinateur infecté.

La plate-forme précise que ces logiciels sont pleinement actifs et donc à manier avec précaution (pour éviter de s'auto-infecter). La documentation et les manuels sont également disponibles sur la plate-forme