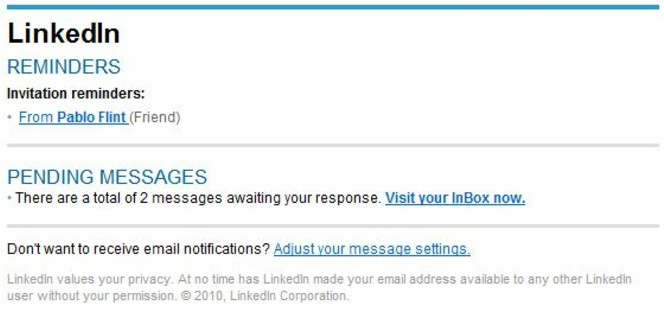

Les utilisateurs reçoivent un e-mail ayant pour expéditeur " LinkedIn Communication " et pour sujet " LinkedIn new messages ". Il s'agit d'un message de rappel soi-disant envoyé par LinkedIn et qui comporte trois liens malveillants faisant référence à une invitation d'un ami ( le nom change à chaque fois ), des messages qui attendent une réponse et un lien pour ne plus recevoir de notifications.

Ces trois liens conduisent vers une page Web infectée. Sur cette page, il est demandé à l'utilisateur de patienter quelques secondes avant d'être redirigé vers Google. Mais en tâche de fond, du code JavaScript caché dans une iFrame détecte l'application de navigation utilisée et les autres applications en cours d'exécution afin de partir en quête d'une vulnérabilité à exploiter pour une infection par Zeus.

Zeus est un cheval de Troie pour Windows qui a déjà un lourd passé derrière lui. Ce malware a notamment été utilisé pour dérober plus d'un million de dollars en s'attaquant à des comptes d'utilisateurs d'une grande institution financière britannique. Une série d'interpellations vient d'ailleurs d'avoir lieu au Royaume-Uni pour cette affaire.

Avec de la prudence, une solution de sécurité et des applications à jour, la menace peut facilement être écartée. Quant à Zeus, il a décidément une actualité chargée, puisque Fortinet annonce son apparition dans le monde de la téléphonie mobile avec toujours pour but de détourner des opérations bancaires en ligne.

Selon Fortinet, l'attaque se déroule comme suit :

- Votre mot de passe et nom d'utilisateur sont capturés en utilisant un logiciel malveillant ( la partie PC de Zeus )

- Zeus récupère votre numéro de téléphone en injectant un formulaire malicieux dans votre navigateur

- Un SMS vous est envoyé avec un lien vers un " certificat " à installer - c'est en fait le package qui contient Zitmo ( la partie mobile de Zeus )

- L'opération est terminée, les cybercriminels qui contrôlent Zeus peuvent initier des transactions depuis votre compte et les confirmer grâce à l'interception des SMS sur votre mobile