Le spécialiste de la sécurité informatique Eset attire l'attention sur la découverte d'un nouveau malware installé sous Mac OS X et baptisé "Keydnap". Il s'agit d'un malware camouflé dans un fichier texte ou une image actuellement largement diffusée dans des campagnes de spam.

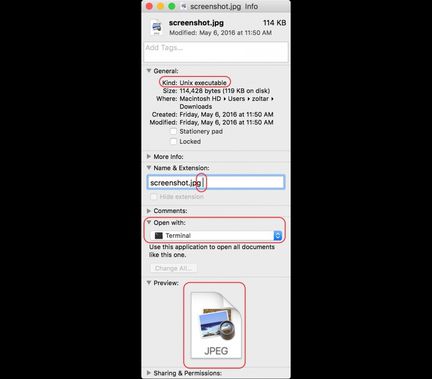

Lorsque l'utilisateur double clique sur le fichier, ce dernier se lance dans une fenêtre Terminal au lieu de Preview ou de TextEdit, la fenêtre se referme par ailleurs aussitôt, laissant penser à un bug puis l'image ou le texte s'affichent bel et bien dans une nouvelle fenêtre... Mais en réalité, le malware s'installe et commence alors sa collecte.

La plupart des contenus vérolés font référence à des interfaces de gestion de botnets ou sont des listes de numéros de cartes bancaires. Ce sont principalement les utilisateurs de forums underground qui sont ainsi visés par cette attaque.

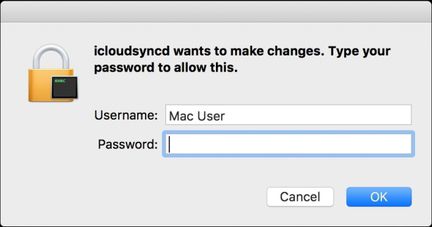

Le malware installe une backdoor sur la machine ciblée, puis il subtilise les mots de passe stockés dans le gestionnaire Keychain. Pour s'assurer de sa réussite, il obtient tout simplement les droits d'administrateurs en les demandant à l'utilisateur : lorsqu'un nouveau programme est lancé sur la machine, le malware lance une fenêtre de connexion administrateur copiant celle de Mac OS X : l'utilisateur participe ainsi lui-même à son propre pillage de données.

Bonne nouvelle toutefois, on note que le premier exécutable est généralement bloqué par GateKeeper activé par défaut sur Mac OS X, ce qui devrait limiter sa prolifération.