Teamviewer a fait l'objet d'une attaque en début de semaine dernière, un DDOS massif qui a paralysé une partie de ses activités pendant de nombreuses heures. Mais le plus inquiétant s'est constaté à la suite de l'événement : rapidement, de nombreux utilisateurs ont indiqué que leurs machines, équipées du logiciel de prise de contrôle à distance, avaient été sollicitées par le programme sans leur consentement.

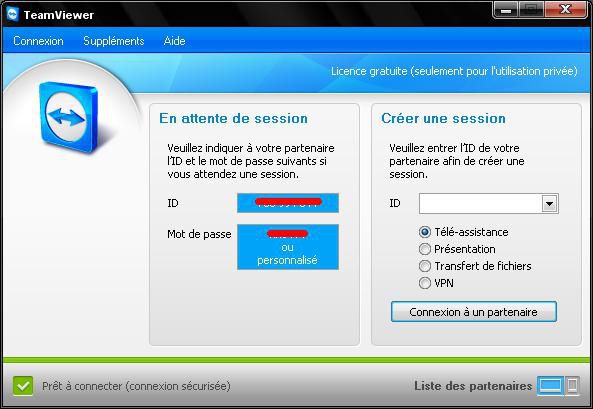

En clair, des tiers auraient réussi à prendre le contrôle de machines via Teamviewer. Pour certains utilisateurs, la situation a rapidement été constatée, et la connexion coupée, ainsi que les identifiants changés. Pour d'autres, qui n'étaient pas devant leurs machines lors de l'exploitation de la faille, certaines données ont pu avoir été subtilisées.

Une situation étonnante et inquiétante, puisque la double authentification mise en place par Teamviewer ne semble pas avoir suffi à protéger de ce type d'attaque.

Face à la gronde qui s'exprimait sur les forums et sur Twitter, Teamviewer a finalement réagi d'une façon sans doute un peu sèche. Pour TeamViewer, l'attaque DDOS du début de semaine n'a mis au jour aucune brèche permettant d'accéder aux données des clients. Si les utilisateurs ont rencontré des utilisations anormales de leurs logiciels, cela relève avant tout d'une "utilisation imprudente des identifiants" par les utilisateurs eux-mêmes, soit "l'utilisation du même mot de passe à travers des comptes multiples sur des services variés".

Teamviewer refuse donc de faire le rapprochement entre son attaque DDOS et les diverses affaires de piratage exploitant son programme.

Une explication un peu rude, mais qui a du sens. Récemment, de grosses plateformes ont été piratées et les données personnelles exposées au grand jour, notamment celles de LinkedIn et de MySpace.

Reste que Teamviewer a toutefois annoncé dans la foulée la mise en place de dispositifs de sécurité supplémentaires à la fois du côté de ses structures, mais également du côté des utilisateurs.