À la dernière minute, un patch a été retiré. Il devait corriger le problème SSL 3.0 / TLS 1.0 exploité par l'outil BEAST ( Browser Exploit Against SSL/TLS ) et dévoilé en septembre. Microsoft a fait machine arrière en raison d'un problème de compatibilité avec une application tierce ( rapporté par l'Allemand SAP ), mais souligne n'avoir constaté aucune attaque exploitant la faille.

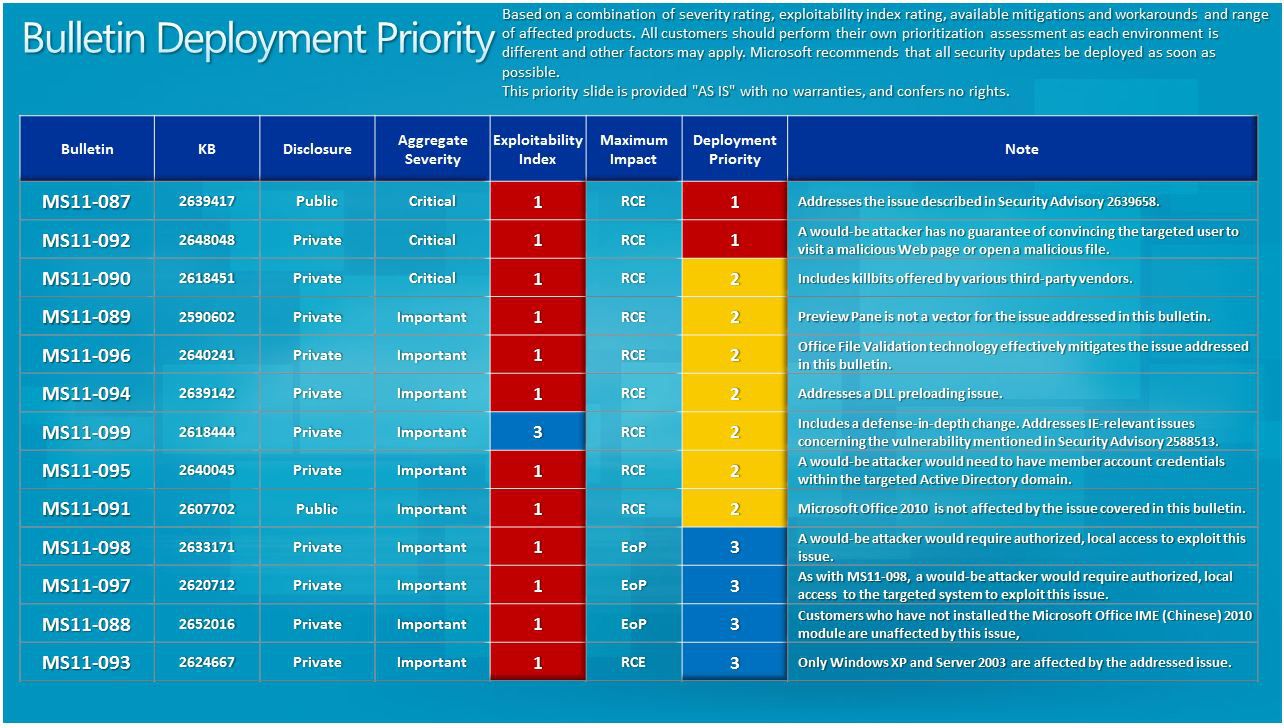

Reste tout de même la correction de 19 vulnérabilités via la publication de 13 mises à jour. Parmi celles-ci, trois sont critiques dont deux à déployer en priorité. La première est relative à la vulnérabilité 0-day Duqu d'exécution de code à distance. La faille est située dans le noyau Windows et peut être exploitée via des polices de caractère embarquées TrueType dans des documents. Toutes les versions de Windows sont concernées pour cette faille dévoilée publiquement.

La deuxième est relative à Windows Media Player. Un attaquant peut exécuter du code à distance. Pour cela, l'utilisateur doit être amené à télécharger et ouvrir un fichier .dvr-ms spécialement conçu. La mise à jour est critique pour toutes les éditions en cours de support de Windows XP, Vista et 7.

L'autre mise à jour critique ( pour Windows XP et Windows Server 2003 ) - mais moins prioritaire pour le déploiement - est une mise à jour cumulative pour corriger un problème de comportement binaire spécifique dans Internet Explorer et appliquer des kill bits pour quatre contrôles Active X tiers.

Notons d'ailleurs qu'Internet Explorer a droit à une mise à jour cumulative ( importante ) qui fera notamment passer Internet Explorer 9 à une version de maintenance 9.0.4. Le comportement du filtre de sécurité XSS est modifié avec cette mise à jour.

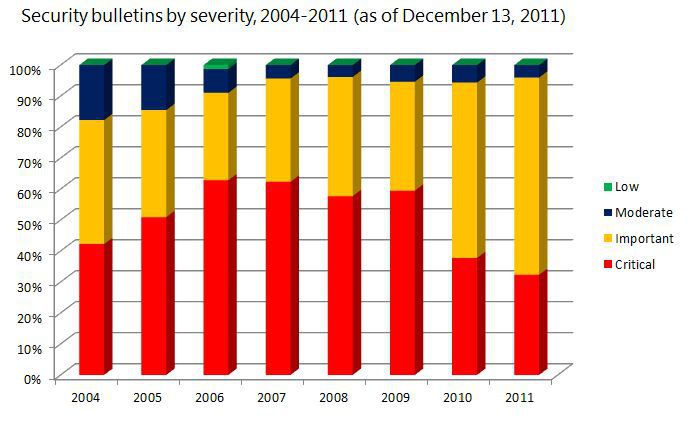

À l'heure du bilan 2011, Microsoft a publié 99 bulletins de sécurité cette année ( en comptant les 13 d'aujourd'hui ) dont 32 % critiques ( voir graphique ci-contre ). Un taux qui est le plus bas depuis que Microsoft a initié le Patch Tuesday en 2004. Microsoft note également que depuis 2005, il s'agit du plus petit nombre de vulnérabilités critiques.

Publié le

par Jérôme G.

Journaliste GNT spécialisé en nouvelles technologies

Sur le même sujet

Cette page peut contenir des liens affiliés. Si vous achetez un produit depuis ces liens, le site marchand nous reversera une commission sans que cela n'impacte en rien le montant de votre achat. En savoir plus.