Des soutiens au mouvement Anonymous piégés par un cheval de Troie ? C'est ce que laisse entendre la Symantec.

Selon la société de sécurité, l'attaque dirigée contre des utilisateurs participant à des actions d'Anonymous via des dénis de service distribués a débuté le 20 janvier 2012, soit le jour du raid du FBI mené à l'encontre de MegaUpload.

Un individu a profité de cet événement pour publier sur Pastebin un faux message. Le site est fréquemment utilisé par Anonymous pour annoncer des opérations ou laisser des instructions pour des attaques par DDoS.

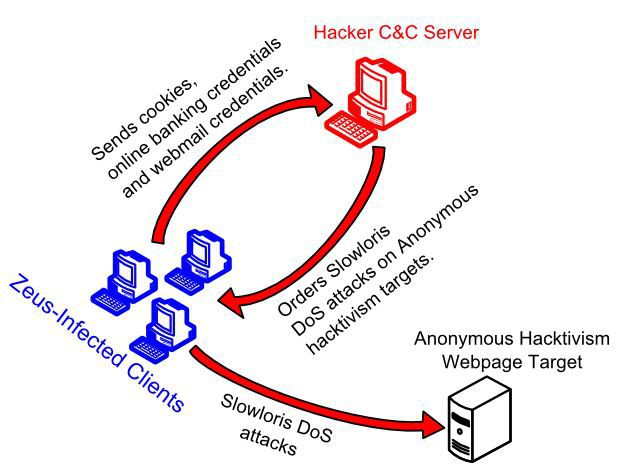

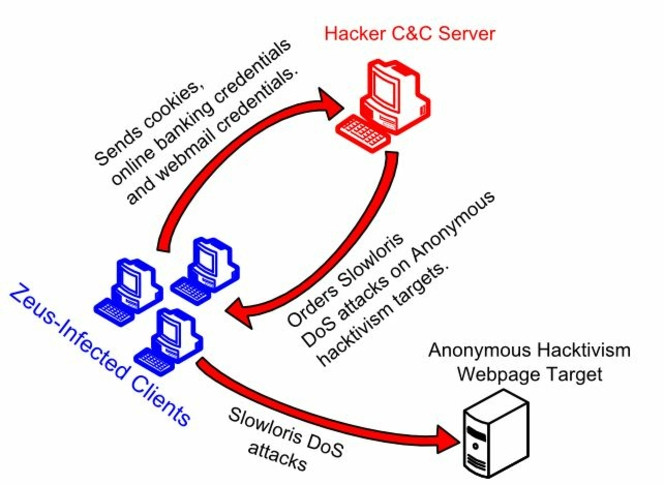

Sur le modèle d'un guide Anonymous pour lancer des attaques par DDoS, le faux message comportait un lien pour le téléchargement de Slowloris qui a été conçu pour inonder des sites Web de connexions et les rendre alors inaccessibles.

Combien de membres d'Anonymous infectés ? Ce n'est pas très clair. Le compte @AnonymousIRC sur Twitter a repris l'alerte de Symantec pour prévenir : " des soutiens à Anonymous sont trompés afin d'installer le cheval de Troie Zeus. Cela ne doit pas arriver. Faites attention à ce que vous publiez et sur quoi vous cliquez ! "

Symantec note que le faux message sur Pastebin a été repris par plusieurs soutiens d'Anonymous sur le service de microblogging. Se sentant visé, @YourAnonNews a réagi en indiquant n'avoir jamais participé à la diffusion du malware, contestant ainsi les allégations de Symantec et de les considérées diffamatoires.

Récemment, un vol de code source Symantec a été médiatisé.

Publié le

par Jérôme G.

Journaliste GNT spécialisé en nouvelles technologies

Sur le même sujet

Cette page peut contenir des liens affiliés. Si vous achetez un produit depuis ces liens, le site marchand nous reversera une commission sans que cela n'impacte en rien le montant de votre achat. En savoir plus.