Le président de Passware, Dmitry Sumin, parle d'une vulnérabilité qui permet l'extraction de mots de passe et qui est présente dans Mac OS X Snow Leopard mais aussi Lion. Elle est liée aux mots de passe de connexion qui sont stockés dans la mémoire système, même si l'ordinateur est verrouillé, en mode veille ou que le chiffrement de disque FileVault est activé.

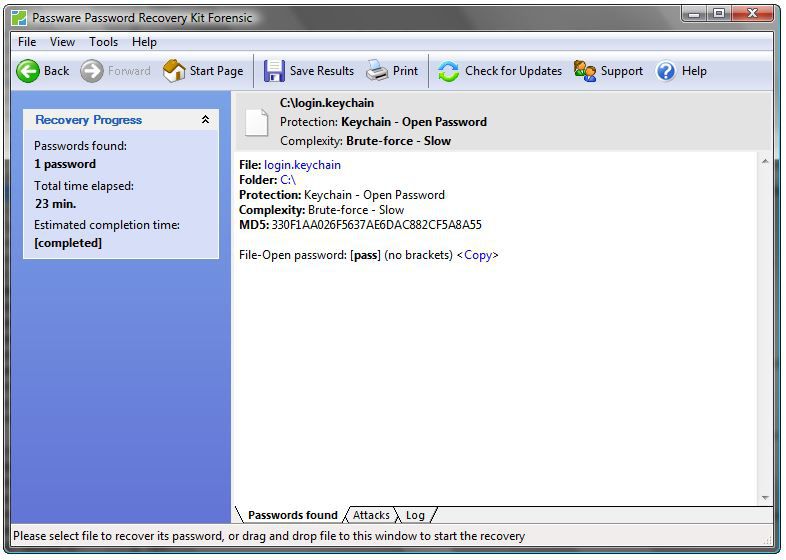

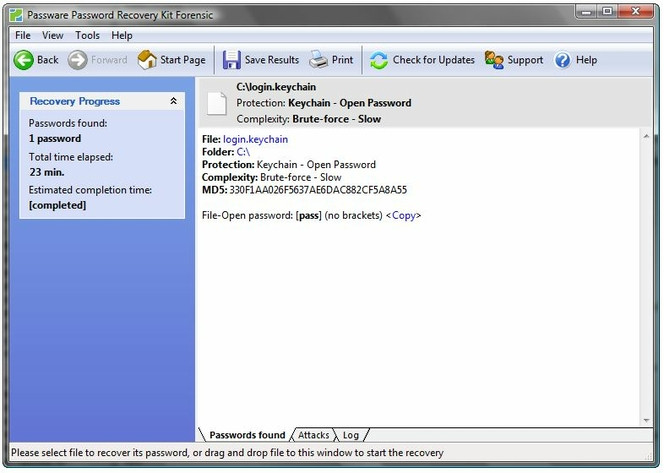

Proposé au prix de 995 dollars, Passware Kit Forensic v11 capture la mémoire du Mac à travers FireWire et l'analyse pour trouver les mots de passe. Un processus promis pour ne prendre que quelques minutes.

Par conception, FireWire autorise n'importe quel appareil à lire et écrire sur tous les autres appareils connectés ( fonctionnalité bidirectionnelle ), et utilise un accès direct à la mémoire. C'est ici ce qui est exploité et l'on comprend bien qu'il ne s'agit pas d'une exploitation à distance.

La technique n'est pas nouvelle et Passware l'utilise également pour in fine déchiffrer des disques protégés par BitLocker de Microsoft et TrueCrypt. Néanmoins, Dmitry Sumin fait mention d'une vulnérabilité spécifique à Mac OS X, alors qu'une faille du même ordre a été comblée dans Windows 7.

Pour Intego, une manière très simple de se protéger d'un logiciel du type de celui commercialisé par Passware est d'éteindre l'ordinateur au lieu de le laisser en veille et de désactiver l'ouverture automatique de compte. Par ailleurs, le spécialiste de la sécurité Mac souligne que beaucoup de nouveaux Mac n'ont plus de connectique FireWire, et qu'elle est en voie de disparition.

Publié le

par Jérôme G.

Journaliste GNT spécialisé en nouvelles technologies

Sur le même sujet

Cette page peut contenir des liens affiliés. Si vous achetez un produit depuis ces liens, le site marchand nous reversera une commission sans que cela n'impacte en rien le montant de votre achat. En savoir plus.