Après l'opération de démantèlement Cronos menée par les forces de l'ordre de plusieurs pays, un gros coup a été porté au groupe de ransomware LockBit, dont l'infrastructure technique a été largement ébranlée. Il semble toutefois refaire surface sur le Dark Web.

Sur le réseau Tor, une nouvelle adresse en .onion permet d'avoir accès au portail de LockBit utilisé pour les fuites de données. Il y présente une douzaine de victimes, ainsi qu'une publication étiquetée FBI qui revient sur le " piratage " opéré par ce dernier.

Le déclenchement de l'action du FBI contre l'infrastructure de LockBit serait en lien avec une attaque par ransomware contre le comté de Fulton (État de Géorgie) en début d'année. " Les documents volés contiennent beaucoup de choses intéressantes et des affaires judiciaires de Donald Trump qui pourraient affecter les prochaines élections américaines. "

LockBit revient plus robuste que jamais ?

L'administrateur derrière LockBit (ou du moins le message qui le présente comme tel) reconnaît une négligence avec un défaut de mise à jour pour une vulnérabilité critique CVE-2023-3824 touchant PHP, même s'il évoque également la possibilité d'un exploit 0-day pour PHP.

LockBit assure qu'une plus grande décentralisation de son infrastructure, ainsi que d'autres mesures comme l'absence d'essai de déchiffrement en mode automatique et une protection maximale des outils de déchiffrement pour chaque entreprise, vont réduire de manière considérable les risques de piratage à son encontre.

À en croire LockBit, d'autres groupes de RaaS (Ransomware-as-a-Service) ont probablement été compromis. Reste que ce sont des concurrents de LockBit qui tente de restaurer une forme de confiance vis-à-vis d'affiliés, tout en essayant de discréditer les forces de l'ordre. Quand LockBit écrit FBI, il englobe le FBI et les autres forces de police.

Semer le doute dans la communauté du cybercrime

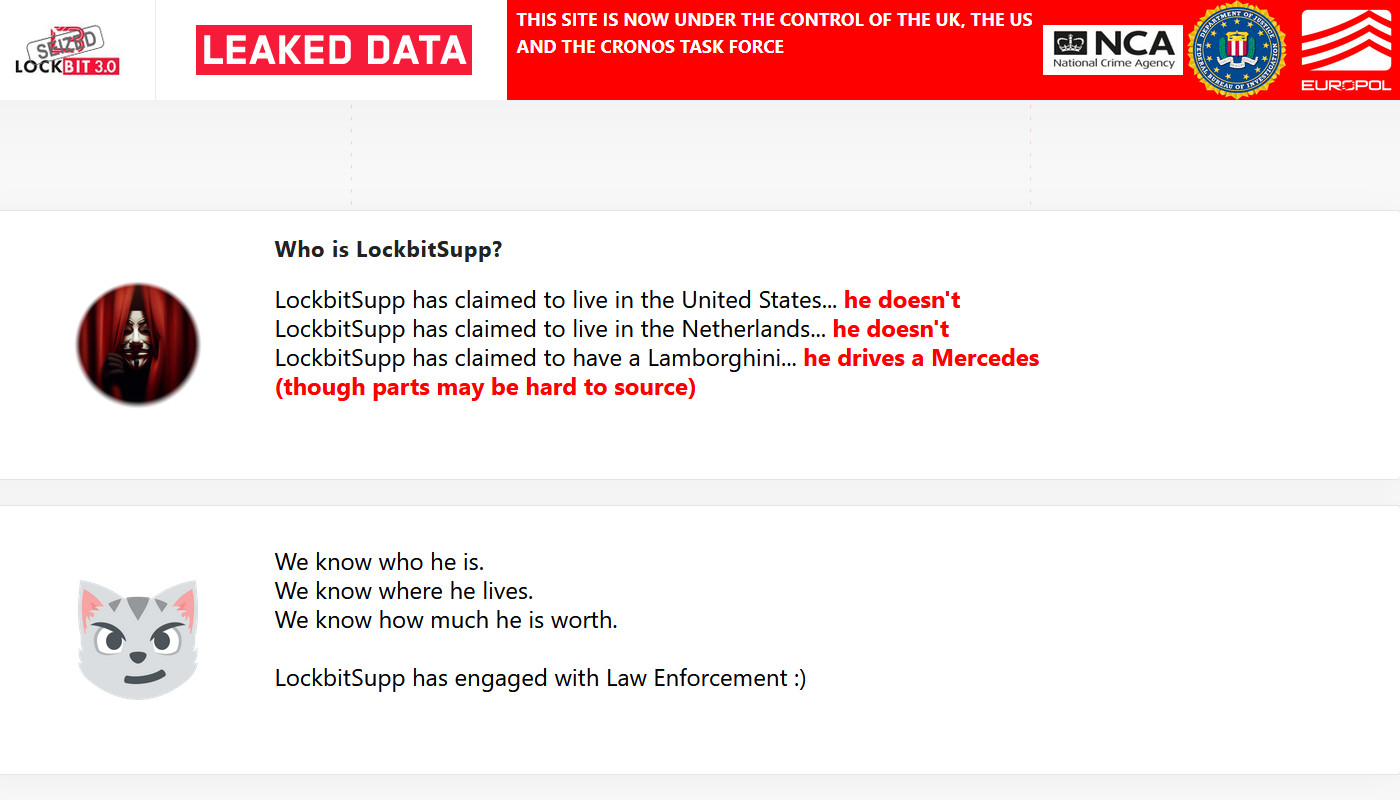

La semaine dernière, le site d'origine de LockBit passé sous le contrôle des forces de l'ordre est devenu un énorme troll. Le point d'orgue devait être la divulgation de l'identité de l'administrateur présumé - ou leader - du groupe de ransomware.

Il n'y a toutefois pas eu de véritable révélation au final, mais une initiative visant manifestement à démolir la réputation de LockbitSupp dans le milieu cybercriminel. " LockbitSupp s'est engagé avec les forces de l'ordre ", pouvait-on lire.

" Nous savons qui il est. Nous savons où il habite. Nous savons combien il vaut. " En insinuant que LockbitSupp collabore - ou a collaboré - avec les forces de l'ordre, c'est une campagne de communication qui cherche à semer le doute entre LockBit et les affidés.