Certains forums de support technique d'AMD ont été victimes d'une attaque exploitant la faille WMF de Windows.

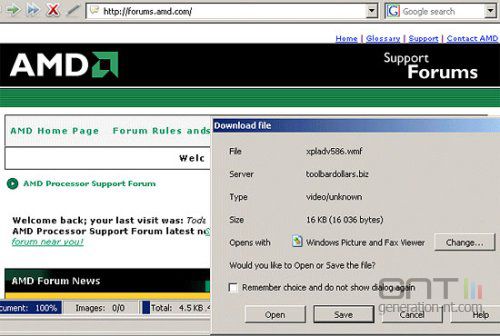

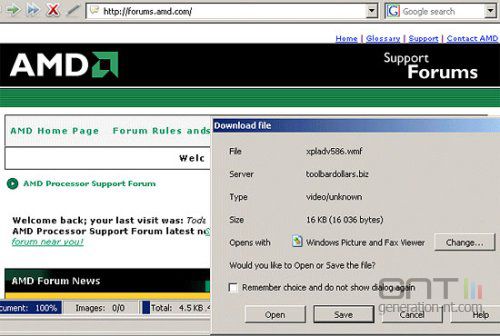

Selon la firme finlandaise de sécurité informatique F-Secure, le site officiel d'Advanced Micro Devices ( AMD ) a été récemment l'objet d'une attaque exploitant la faille WMF de Microsoft Windows. Sur " forums.amd.com ", des pirates informatiques pourraient encourager les internautes qui visitent la page à cliquer sur des soit-disant barres de recherches par mot-clé, qui sont supposément liées à la base de connaissances d'AMD, mais renvoient en fait à des sites tiers, depuis lesquels les pires programmes malicieux peuvent être téléchargés. La capture d'écran ci-dessous ( crédit photo : CNET News ), apparemment prise sous Opera, montre à quoi ressemble cette menace lorsqu'elle se manifeste :

La faille WMF a récemment fait l'objet de la publication de plusieurs correctifs, notamment par Microsoft, mais certaines machines peuvent n'avoir pas encore été patchées, d'où le danger. On ignore encore pour quelle raison, et par quels moyens, les pirates sont parvenus à pirater cette page du site d'AMD ; la possibilité que la menace ait été propagée depuis le site d'un partenaire du fondeur californien n'est pas à exclure.

Ironie du sort, les possesseurs de PC tournant sous les dernières versions de la DEP ( Data Execution Prevention ), qui équipe certaines puces d'AMD, sont probablement protégés de la menace WMF, de par la conception même de leur matériel...

Selon la firme finlandaise de sécurité informatique F-Secure, le site officiel d'Advanced Micro Devices ( AMD ) a été récemment l'objet d'une attaque exploitant la faille WMF de Microsoft Windows. Sur " forums.amd.com ", des pirates informatiques pourraient encourager les internautes qui visitent la page à cliquer sur des soit-disant barres de recherches par mot-clé, qui sont supposément liées à la base de connaissances d'AMD, mais renvoient en fait à des sites tiers, depuis lesquels les pires programmes malicieux peuvent être téléchargés. La capture d'écran ci-dessous ( crédit photo : CNET News ), apparemment prise sous Opera, montre à quoi ressemble cette menace lorsqu'elle se manifeste :

La faille WMF a récemment fait l'objet de la publication de plusieurs correctifs, notamment par Microsoft, mais certaines machines peuvent n'avoir pas encore été patchées, d'où le danger. On ignore encore pour quelle raison, et par quels moyens, les pirates sont parvenus à pirater cette page du site d'AMD ; la possibilité que la menace ait été propagée depuis le site d'un partenaire du fondeur californien n'est pas à exclure.

Ironie du sort, les possesseurs de PC tournant sous les dernières versions de la DEP ( Data Execution Prevention ), qui équipe certaines puces d'AMD, sont probablement protégés de la menace WMF, de par la conception même de leur matériel...

Source :

ComputerWorld