Même s'il est marqué par la fin du support de Windows XP, ce n'est pas le Patch Tuesday de Microsoft qui occupe le plus les esprits en matière de sécurité informatique mais le bug baptisé Heartbleed.

Pour ce bug théoriquement présent depuis au moins deux ans à la suite d'un ajout dans OpenSSL 1.0.1 (a-t-il été exploité pendant ce laps de temps ?), Netcraft estime que près de 17 % des serveurs Web sécurisés ont été affectés, soit un demi-million de sites touchés.

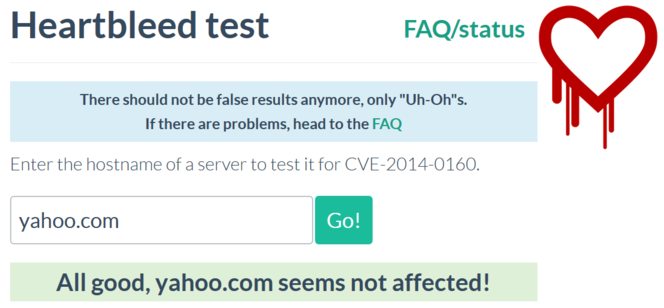

Parmi les sites populaires concernés ou qui l'ont été jusqu'à récemment, Netcraft cite notamment Yahoo, Tumblr, Twitter, Dropbox, Steam ou encore le moteur de recherche DuckDuckGo. Annoncé lundi, un patch pour OpenSSL 1.0.1g permet de corriger le bug mais son déploiement peut mettre du temps.

Cette affaire est marquée par un imbroglio dans la mesure où certains ont pu déployer le patch rapidement tandis que d'autres n'ont pas eu le temps avant une divulgation publique. Pour le moment, il est difficile d'y voir clair sur les conséquences du bug. Dans de pareils cas, les discours ont souvent tendance à être très alarmistes.

Quelques chercheurs en sécurité affirment toutefois avoir pu mettre la main sur des mots de passe d'utilisateurs de Yahoo qui vient de déployer le patch. Dans les prochains jours, des notifications de réinitialisation de mots de passe pour les utilisateurs ne sont alors pas à exclure.

S'il n'est pas exhaustif, un outil en ligne créé par Filippo Valsorda permet à un utilisateur de savoir si des sites Web sont actuellement vulnérables à la faille dans OpenSSL. Le temps que la situation revienne au calme, cela vaut le coup d'œil avant de saisir des identifiants dans un site :

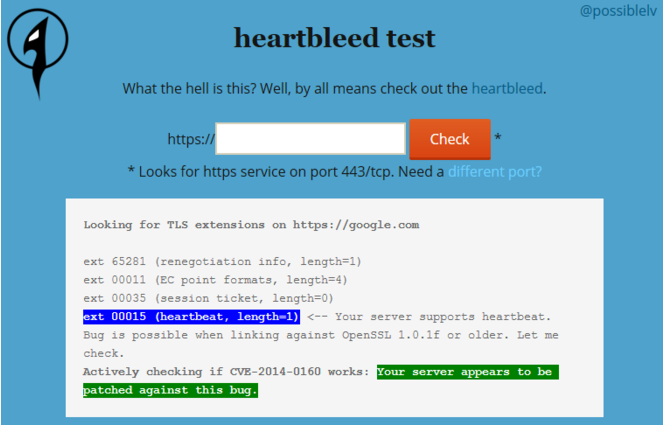

Un outil similaire pour tester des serveurs HTTPS est également disponible ici :

En plus d'appliquer le patch, les administrateurs de serveurs vont devoir révoquer des clés de chiffrement pour en générer de nouvelles. Il existe en effet le risque que des attaquants ont pu en voler.