Vous vous souvenez du scandale Superfish pour Lenovo en début d'année ? Pré-installé dans des ordinateurs du fabricant chinois, ce logiciel permettait de proposer à l'utilisateur des produits similaires à ce qu'il consultait.

Cet adware était accompagné d'un certificat racine auto-signé afin de pouvoir intercepter du trafic HTTPS. Présent dans le répertoire local des certificats autorisés, ce certificat racine a fait peser de graves risques de sécurité en permettant une attaque de type man-in-the-middle pour placer des contenus même sur des pages chiffrées.

Dell est aujourd'hui confronté à une situation qui rappelle le scandale Superfish. Le fabricant américain conteste tout adware ou malware mais reconnaît qu'un certificat électronique eDellRoot installé sur ses ordinateurs par son application Dell Foundation Services a introduit une vulnérabilité de sécurité.

L'affaire a été dévoilée par des tiers comme par exemple le développeur Joe Nord qui a trouvé sur un ordinateur portable Inspiron 15 série 5000 et un XPS 15 un certificat racine auto-signé émis par eDellRoot et la clé privée qui correspond. L'autorité de certification a la même clé privée sur tous les ordinateurs.

À l'instar de Superfish, il existe donc un risque d'exploitation par des personnes mal intentionnées afin d'intercepter ou modifier des communications sécurisées en HTTPS sans déclencher l'alerte du navigateur en extrayant la clé privée ou en utilisant le certificat auto-signé. Ce certificat racine est accepté par les navigateurs qui utilisent le magasin de certificats du système. Ce n'est pas le cas de Firefox qui a recours à son propre magasin de certificats et n'est ainsi pas affecté.

Dell explique que ledit certificat a été implémenté en août dans le cadre d'un outil de support pour ses clients, afin notamment d'identifier rapidement le modèle d'un ordinateur et faciliter une prise en charge. Le fabricant précise que le certificat n'est pas utilisé pour recueillir des informations personnelles sur les utilisateurs.

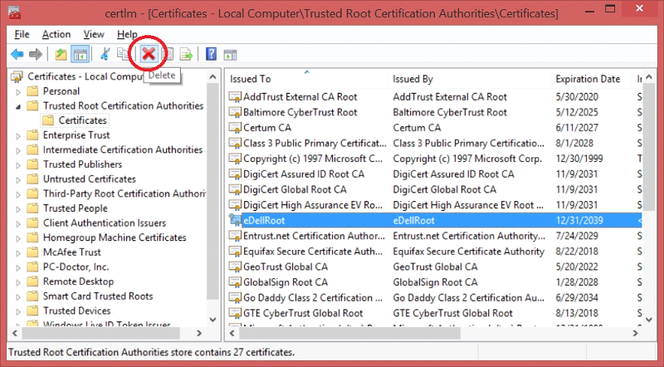

Pour dire au-revoir à eDellRoot

Des instructions ont été publiés dans un document afin de supprimer le certificat racine eDellRoot d'un système. Dell dit regretter profondément ce qui vient d'arriver et annonce pour dans le courant de la journée la diffusion d'une mise à jour logicielle qui vérifiera la présence du certificat et le supprimera le cas échéant.

Pour prendre les devants, un outil en ligne comme Test for eDellRoot certificate permet de savoir si une machine est vulnérable. Le test ne doit pas se faire avec Firefox qui est immunisé mais avec d'autres navigateurs comme Microsoft Edge, Internet Explorer ou Google Chrome.

L'auteur de cet outil a un certain parti pris : " Si votre ordinateur est affecté, vous devez supprimer le certificat avec le gestionnaire de certificats de Windows (ndlr : commande certmgr.msc avec une session administrateur). Sinon, vous pouvez installer Linux et supprimer Windows. "

Nous conseillons de suivre les instructions de Dell proposées dans son document. De manière manuelle, elles supposent d'arrêter le service Dell Foundation Services, puis de supprimer l'agent logiciel en relation avant de supprimer le certificat eDellRoot lui-même dans le gestionnaire de certificats de Windows. La procédure peut être automatisée grâce à un utilitaire disponible à : https://dellupdater.dell.com/Downloads/APP009/eDellRootCertFix.exe. Une fois supprimé, le certificat ne se réinstallera pas.