C'est un collectif d'avocats, informé de l'affaire, qui a saisi la justice américaine pour mettre en garde le gouvernement contre l'usage abusif de ces techniques et la violation de la vie privée qu'elle peut entrainer. En outre, des questions subsistent également quant à la recevabilité des preuves et dossiers montés grâce à des informations récupérées à l'aide de moyens qui violent les lois de plusieurs états.

Des documents révélés par la justice viennent ainsi de présenter quelques détails concernant la procédure, et les mettent en avant dans la description d'une enquête, celle de "Mo", un Iranien ayant proféré des menaces de mort en masse sur des citoyens américains.

Si on ne sait actuellement pas quel volume de suspects est surveillé par le FBI, le cas de "Mo" reflète les limites de l'équipe de hackeurs en place.

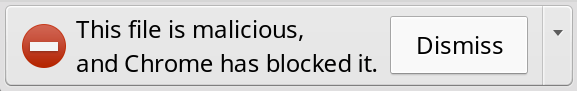

Le FBI aurait ainsi gâché l'installation de son malware après que l'adresse mail du suspect ait été mal orthographiée. L'équipe de spécialistes aurait ainsi dû réécrire une partie de l'outil après une mise à jour.

Une fois un mail envoyé avec un lien permettant l'installation du malware, le suspect aurait bien cliqué sur le piège. Malheureusement, l'outil s'est montré défaillant et " N'a finalement pas fonctionné comme prévu ". Les enquêteurs auraient ainsi simplement réussi à savoir que Mo se situait à Téhéran. Reste à savoir ce qui se serait passé si l'outil en question avait réellement fonctionné, le FBI refusant de communiquer sur ses succès pour limiter les suspicions d'espionnage de masse.