Un professeur en sciences informatiques et un doctorant de l'Université de Columbia ont mis au jour un gros souci de sécurité touchant des applications dans Google Play, soit le store d'applications pour Android opéré par Google.

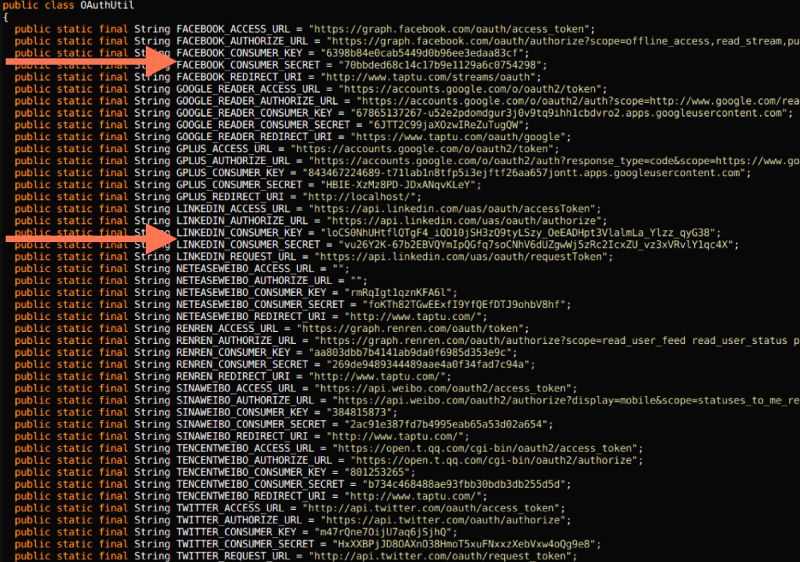

Jason Nieh et Nicolas Viennot ont développé un outil baptisé PlayDrone ayant recours à diverses techniques de hacking pour passer outre les sécurités de Google - qui empêchent normalement l'indexation du contenu - afin de télécharger des applications de Google Play et récupérer leurs sources.

En ajoutant plusieurs serveurs, PlayDrone a été capable de décompiler 880 000 applications sur plus de 1,1 million d'applications gratuites téléchargées. Cela a permis aux chercheurs de découvrir toutes sortes de nouvelles informations sur le contenu dans Google Play dont un problème de sécurité critique.

Les chercheurs déclarent qu'une telle information peut être utilisée par " quiconque étant mal intentionné dans le but voler des données des utilisateurs ou des ressources de fournisseurs de services comme Amazon et Facebook. "

Cela vaut même si les applications ne sont pas en cours d'exécution et Jason Nieh souligne que les Top développeurs qui sont mis en avant par l'équipe de Google Play sont tout aussi bien concernés par de telles vulnérabilités dans leurs applications.

Il y a néanmoins une bonne nouvelle. Les chercheurs ont eu une attitude responsable et ont travaillé en " étroite collaboration avec Google, Amazon, Facebook ainsi que d'autres fournisseurs de services pour identifier et informer les clients à risque. "

Nicolas Viennot ajoute : " Google utilise désormais nos techniques afin d'analyser de manière proactive les applications et empêcher que de tels problèmes ne se reproduisent à l'avenir ". Ces techniques de décompilation vont permettre d'adresser une alerte lorsque des applications sont soumises et ainsi les développeurs seront prévenus de ne pas inclure leurs clés secrètes. Du reste, des notifications ont déjà été envoyées.

Pour les chercheurs, leur outil PlayDrone va aussi contribuer à une meilleure compréhension des applications Android et une amélioration du contenu dans Google Play. PlayDrone a par exemple déjà permis de déterminer que près d'un quart de toutes les applications gratuites sur Google Play sont des clones, qu'une application très mal notée peut dépasser le million de téléchargements.