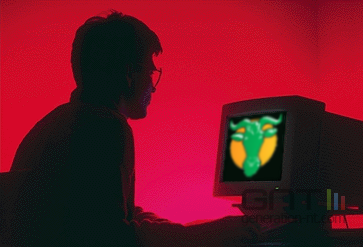

Les chercheurs d' IBM ont mis au point une technologie qui séduit ouvertement les malwares pour les étudier.

Développé conjointement par IBM Zurich Research Lab et BCS ( Business Consulting Service ), ce service est basé sur une technologie de virtualisation réseau.

Un des responsables du projet s'explique :

" Nous

créons un environnement virtuel en assignant à une

machine un grand nombre d'adresses IP inutilisées. Comme

personne n'est censé avoir connaissance de ces adresses, toute

demande à destination du serveur peut être considérée

comme illégitime. Billy Goat répond aux requêtes

en donnant l'illusion au hacker qu'il se trouve en face d'un réseau

composé de machines avec des services actifs. En fait, aucune

connexion n'existe avec les serveurs légitimes de

l'entreprise ".

Le reste du réseau est donc parfaitement isolé et de fait n'est pas concerné par les attaques.

" Billy Goat est différent d'un honeypot dans la mesure où il génère moins de faux positifs. Il se contente de tromper les vers et les virus générés automatiquement plutôt que de chercher à piéger une attaque humaine plus aléatoire ".

Les malwares qui seront ainsi tombés dans le panneau, auront alors tout loisir d'être étudiés sous toutes les coutures.

" Pots de miel " et maintenant la " chèvre Billy " ou plutôt le " bouc ", les chercheurs en sécurité informatique ont décidément l'esprit bucolique.