Alors que les éditeurs de solutions antivirales proposent seulement un patch visant à contrer la propagation de Locky, un nouveau ransomware circule sur la toile : Petya.

Pour rappel, un ransomware est un logiciel malicieux qui prend les données d'un utilisateur en otage en établissant un chiffrement. Il invite ensuite le propriétaire de l'ordinateur ciblé à réaliser un paiement pour récupérer ses données, souvent avec un délai imposé, sans quoi les données sont définitivement perdues.

Si Locky a touché beaucoup d'utilisateurs ces derniers mois, Petya pourrait en faire de même, avec une approche bien plus agressive. Le ransomeware s'attaque ainsi directement au Master Boot Record, la partition de démarrage d'un ordinateur qui se charge de lancer le système d'exploitation.

Petya est diffusé via les campagnes traditionnelles de phishing : un email émanant d'un organisme de confiance invite l'utilisateur à télécharger une facture, un formulaire depuis un lien dropbox, et c'est ainsi que le ransomware est téléchargé sur la machine cible.

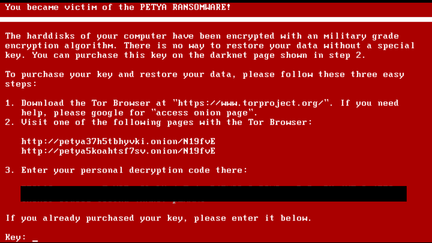

Une fois en place, le ransomeware redémarre la machine et réécrit le Master Boot Record non seulement pour bloquer le chargement de Windows, mais également pour mettre en place l'écran qui invite l'utilisateur à payer pour récupérer l'accès à ses données.

L'ensemble des données du disque est alors chiffré avec un algorithme AES 256 et une clé RSA 4096 bits. Le chiffrement concerne également l'accès à la table de fichier principale (MFT).

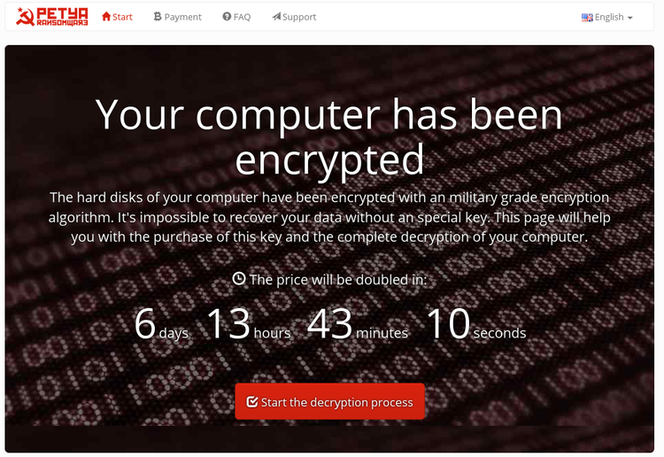

Pour encourager les utilisateurs à payer, Petya renvoie vers une page Internet très détaillée qui accompagne les victimes pas à pas dans le processus de paiement. Les sommes demandées sont de l'ordre de 0,9 bitcoin, soit un peu plus de 300 euros à transférer via le réseau Tor.

À ce jour, aucune parade n'existe pour contrer Petya à moins de procéder à un formatage total du disque système infecté. Évidemment, la première parade à ce type de malware reste l'adoption d'un bon comportement sur Internet : ne pas cliquer à tout va sur les hyperliens et éviter de lancer des fichiers exécutables sans avoir vérifié leur provenance.