" Globalement, nous avons un mois plutôt riche en évènements. (...) Nous constatons de plus en plus de nouveaux virus et une tendance générale vers des malwares de plus en plus furtifs mis à jour à une vitesse impressionnante. Une fois de plus, B-HAVE et les différentes techniques proactives de détection automatiques se sont avérées déterminantes pour assurer la sécurité de nos clients ", indique Franck Chartier, responsable marketing des Editions Profil qui diffuse BitDefender dans nos contrées.

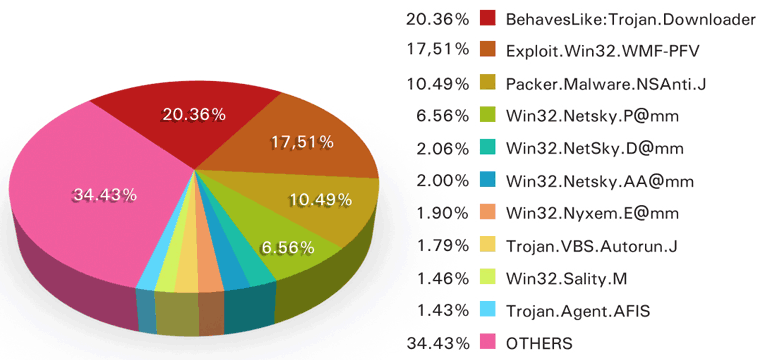

Ainsi, la première place demeure occupée par le téléchargeur de chevaux de Troie ( trojans ) qu'est BehavesLike, un programme similaire à Peed qui avait ciblé les internautes états-unien lors de la célébration de leur indépendance en juillet dernier ( voir notre actualité ). BehavesLike était déjà second en mars et en juillet derniers.

En seconde position, on retrouve Exploit.Win32.WMF-PFV, une menace engendrée par une faille de sécurité dans Windows Picture et Fax Viewer non corrigée par nombre d'ordinateurs dans le monde. Assez ancienne, BitDefender que cette faille est assez mûre pour être exploitée par de nombreux programme malveillants.

Le podium est clos par un ensemble de fichiers nuisibles regroupés sous l'appellation Packer.Malware.NSAnti.J et qui demeurent des applications par un système dénommé NSAnti. Ce dernier est utilisé par les auteurs de ces virus afin de contourner les antivirus et de leur cacher le contenu des logiciels malveillants. En outre " le packer lui-même est polymorphique et a la capacité, s’il est lancé dans un environnement virtuel, de tenter de le planter pendant l’analyse, dans le but de rendre l’analyse automatique des nouvelles menaces inconnues, plus difficiles ", explique BitDefender.