La polémique Secure Boot ressurgit avec Windows 10. Au sein de la communauté Open Source, elle avait été vive au moment de la sortie de Windows 8 qui a introduit la prise en charge de ce démarrage sécurisé. Le Secure Boot n'est toutefois pas une fonctionnalité de Windows mais un protocole de l'UEFI (le remplaçant du BIOS).

À l'occasion de sa conférence WinHEC 2015 qui s'est déroulée la semaine dernière en Chine, Microsoft a détaillé pour les fabricants la configuration matérielle pour Windows 10. Avec les nouveaux appareils équipés, il est évidemment question du Secure Boot.

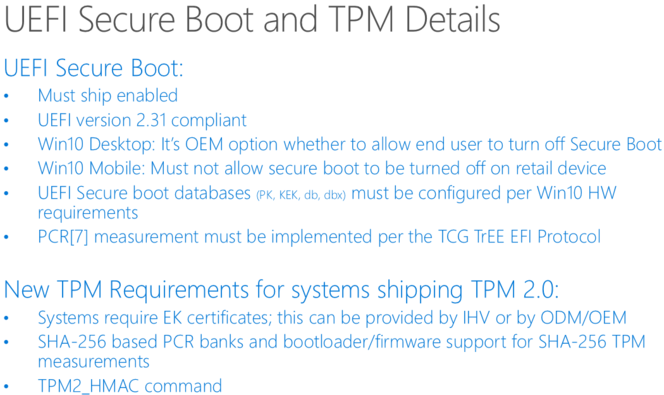

Ars Technica a repéré dans une présentation (Building More Secure Windows 10 Devices with the TPM) que le Secure Boot doit être activé avec une nouvelle machine et c'est au fabricant OEM de décider s'il permet à l'utilisateur final de pouvoir le désactiver. C'est un changement par rapport à Windows 8 où Microsoft rendait obligatoire la possibilité pour un utilisateur de pouvoir désactiver le démarrage sécurisé.

Ce changement fait peser une incertitude quant à la possibilité d'installation sur une nouvelle machine équipée de Windows 10 d'un système d'exploitation alternatif comme une distribution Linux.

Comme Microsoft ne fait pour le moment aucun commentaire, la situation est assez confuse. En 2011, la bombe avait été désamorcée avec donc l'obligation d'une possibilité de désactivation du Secure Boot (architecture x86) mais aussi un partenariat avec VeriSign pour une méthode visant à permettre la signature numérique d'autant de composants tiers que souhaité contre le paiement d'une clé à 99 $.

Rappelons que le but du Secure Boot est tout à fait louable. C'est une sécurisation de l'environnement pré-OS avec l'UEFI qui nécessite une clé numérique pour le boot d'un système. Elle vise à limiter les possibilités d'une attaque de type rootkit provoquant la compromission du processus de boot.

" Le démarrage sécurisé est une norme de sécurité mise au point par les acteurs de l'industrie du PC pour vérifier que votre PC démarre uniquement à l'aide d'un logiciel approuvé par le fabricant du PC. Quand le PC démarre, le microprogramme vérifie la signature de chaque logiciel de démarrage, notamment les pilotes du microprogramme (ROM en option) et le système d'exploitation. Si les signatures sont correctes, le PC démarre et le microprogramme cède le contrôle au système d'exploitation "

, explique Microsoft.