Malwarebytes a récemment identifié une campagne de malvertising sur des sites pornographiques. C'est loin d'être la première fois avec déjà des précédents sur RedTube, XTube et xHamster. La plus grosse victime semble être ce coup-ci xHamster qui attire des centaines de millions de visiteurs par mois.

Lesdites publicités ont été diffusées par TrafficHaus. Elles concernaient une application de rencontre dénommée Sex Messenger, mais en réalité pour une redirection vers une page Web piégée si les internautes avaient recours à une version non à jour d'Internet Explorer.

En l'occurrence, l'exploitation d'une vulnérabilité affectant le contrôle ActiveX XMLDOM de Microsoft dans Windows 8.1 et versions antérieures. Elle avait été exploitée dans la nature en février 2014 et intégrée au kit d'exploits Angler Exploit Kit. Microsoft avait apporté une correction en septembre 2014.

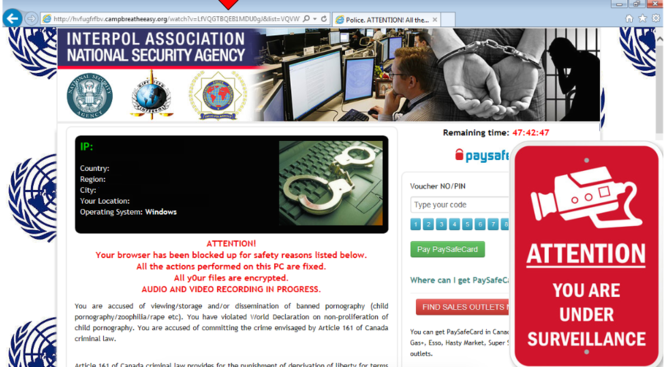

Après la première attaque annihilée par TrafficHaus, une deuxième a pris le relais pour tenter d'installer un ransomware. Contrairement à la première attaque, il ne s'agissait pas d'essayer d'infecter des utilisateurs en s'appuyant sur un kit d'exploits. Malwarebytes a rapidement prévenu TrafficHaus.

La moralité est qu'il faut sortir couvert sur des sites du type xHamster. Pour autant, Malwarebytes ne considère pas que de tels sites de vidéos pornographiques sont obligatoirement plus dangereux que les autres. Pour preuve, la campagne de publicités malveillantes subie par xHamster avait frappé cet été Yahoo.com et MSN.com.