Le groupe de cybersécurité ThreatFabric continue de suivre le cheval de Troie bancaire Anatsa (alias ReBot, TeaBot ou encore Toddler) qui sévit sur Android. Mauvaise nouvelle, une campagne observée depuis novembre dernier cible l'Europe.

" Certains des droppers (ndlr : cheval de Troie de type injecteur) de la campagne ont réussi à exploiter l'AccessibilityService, malgré les mécanismes de détection et de protection améliorés de Google Play. "

Les chercheurs de ThreatFabric soulignent que tous les droppers de la campagne en question ont la capacité de contourner les paramètres restreints du service d'accessibilité dans Android 13. Anatsa peut aller jusqu'à permettre de prendre le contrôle total des appareils infectés.

Taillé pour les appareils de Samsung

Afin d'éviter une détection, tous les droppers s'appuient sur une approche à plusieurs étapes. ThreatFabric cite en particulier le téléchargement dynamique des composants malveillants depuis un serveur de commande et de contrôle. Il permet des modifications en fonction des situations rencontrées.

Pour un cas, la mise à jour du code malveillant a en outre été introduite plusieurs jours après la présence du dropper sur Google Play. Elle a ajouté des paramètres de navigation de l'interface utilisateur correspondant à ceux de One UI sur des appareils de Samsung.

Cinq applications piégées ont été identifiées :

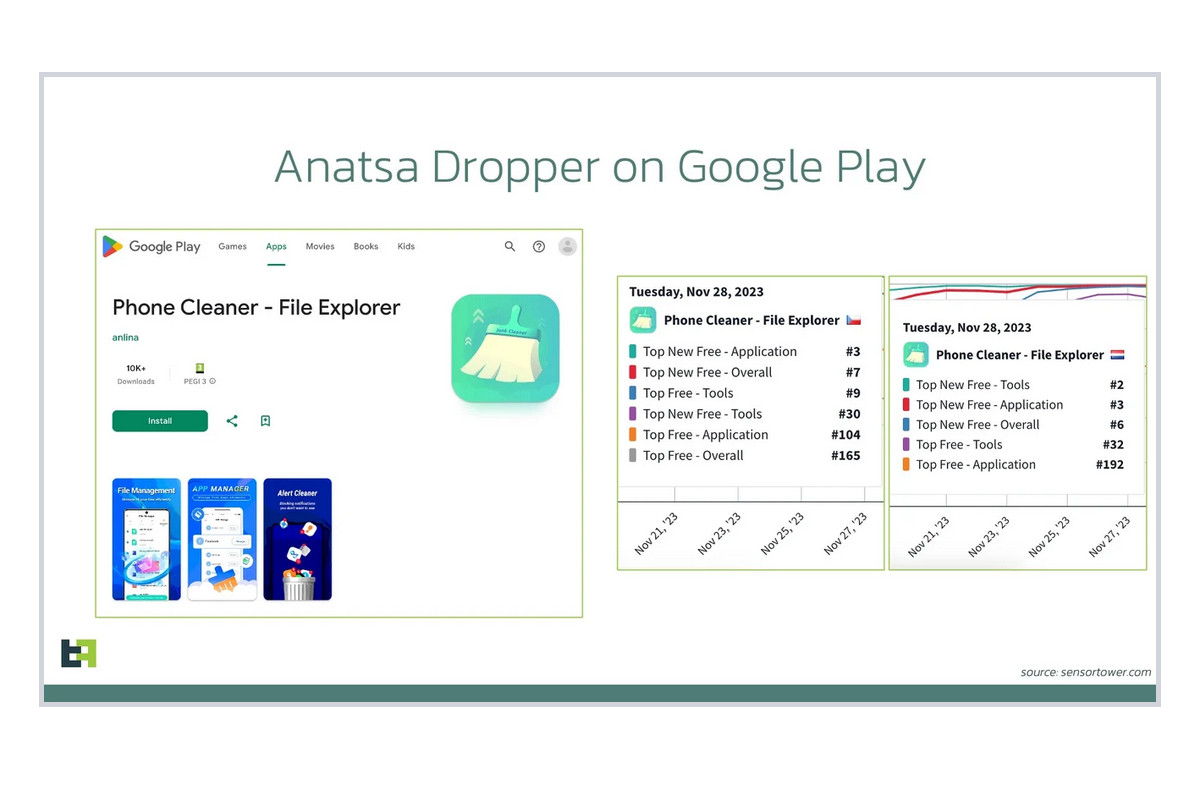

- Phone Cleaner - File Explorer (com.volabs.androidcleaner)

- PDF Viewer - File Explorer (com.xolab.fileexplorer)

- PDF Reader - Viewer & Editor (com.jumbodub.fileexplorerpdfviewer)

- Phone Cleaner: File Explorer (com.appiclouds.phonecleaner)

- PDF Reader: File Manager (com.tragisoap.fileandpdfmanager)

Google fait le ménage

À BleepingComputer, un porte-parole de Google a précisé que toutes les applications identifiées dans le rapport de ThreatFabric ont été retirées de Google Play.

" Les utilisateurs d'Android sont automatiquement protégés contre les versions connues du malware par Google Play Protect. " Cette protection est activée par défaut sur les appareils Android avec les Google Play Services. Elle agit également pour des applications provenant de sources autres que Google Play.

Lors de l'installation de nouvelles applications, il vaut mieux prendre le temps d'examiner les demandes d'autorisations. Manifestement, l'accessibilité est un point sensible.