Des campagnes massives de malwares lancées depuis la Russie pour viser les postes de travail des ministères, des ambassades, du siège de l'ONU et jusque dans les agences gouvernementales américaines, depuis 2008, l'équipe surnommée Duke a multiplié les actions autour de 9 variantes de malwares, chacune ciblant un système et une situation spécifique.

Depuis toutes ces années, les malwares découverts ont fait l'objet de plusieurs rapports de sécurité, mais désormais, il parait évident, selon F-Secure, que le gouvernement russe a appuyé le groupe de cybercriminel sinon financé et commandé des opérations.

F-Secure base ses conclusions sur la découverte d'un message d'erreur en russe dans le code d'un des malwares. D'autre part, le groupe de pirates opère la plupart du temps pendant les heures de travail du fuseau horaire correspondant à Moscou. À partir de ces premiers éléments, il suffisait de remonter vers les cibles des différentes attaques.

Les principales cibles sont les ambassades, les parlements, ministères de la Défense... Mais jamais ceux de la Russie. Même après la découverte des premières attaques, le groupe Duke n'a pas changé de mode opératoire, suggérant qu'il n'y avait aucune crainte à se faire appréhender.

"D'après ce que nous savons sur la mission principale du groupe, nous pensons que le premier bénéficiaire de son travail est un gouvernement" déclare F-Secure, qui ajoute " Est-ce que les Dukes sont une équipe ou un département niché au sein d'une agence gouvernementale ? Une société externe ? Un gang criminel vend ses services au plus offrant ? Un groupe de patriotes ? Nous ne savons pas."

"Toutes les preuves disponibles suggèrent que le groupe opère pour le compte de la Fédération de Russie. De plus, nous sommes actuellement en absence de toute pièce allant contre cette idée."

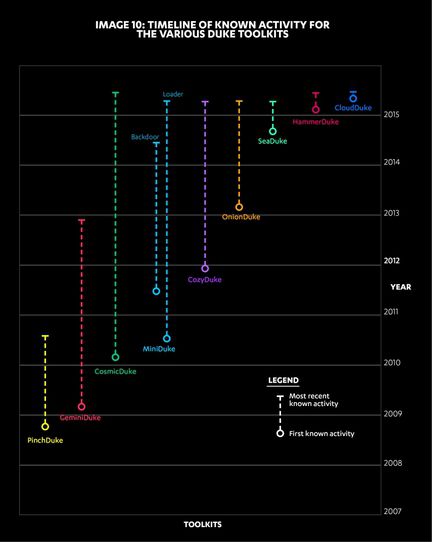

Parmi les différents malwares déployés par les Dukes, on peut citer MiniDuke, CosmicDuke, CozyDuke, OnionDuke, SeaDuke...