Google publie la version 39 (stable) de son navigateur Chrome pour Windows, OS X et Linux. Le plus gros changement est toutefois pour OS X avec le passage au 64 bits qui devient la norme. Google Chrome 39 est ainsi exclusivement en 64 bits pour les utilisateurs d'un ordinateur Mac et n'a donc pas son pendant 32 bits.

Actuellement, la situation est différente pour Windows puisque depuis cet été la version 64 bits de Google Chrome est une option (à retrouver ici). Pour Linux, une version 64 bits de Chrome était déjà proposée depuis un bon moment.

Avec une application 64 bits pour OS X, Google souligne un lancement plus rapide et moins de sollicitation de la mémoire système. Ceux avec un vieux Mac à architecture non 64 bits seront par contre lésés et devront faire une croix sur des nouveautés dans Chrome.

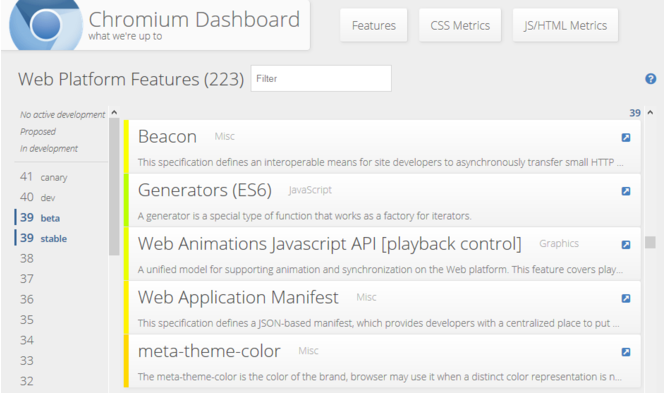

Concernant Google Chrome 39 (et pour toutes les plateformes), les nouveautés sont surtout à destination des développeurs. Comme évoqué lors de la bêta, rappelons ainsi l'implémentation des générateurs JavaScript ES6 Generators. Ils permettent aux développeurs de créer des itérateurs dont l'exécution peut être suspendue puis reprendre plus tard lors d'une invocation. Le but est de simplifier le développement de code asynchrone et réduire la dépendance à l'égard des fonctions rappel.

Également, la création d'animations CSS simples en utilisant JavaScript pour l'API Web Animations, l'ajout de contrôles de lecture avec des méthodes telles que play(), pause(), reverse() et la possibilité de passer directement à un point spécifique d'une animation. Les développeurs peuvent prendre connaissance des dernières implémentations en se rendant sur cette page.

Google Chrome 39 corrige 42 vulnérabilités de sécurité. C'est conséquent mais pas autant que le record à 152 bugs de sécurité de Chrome 38. Aucune vulnérabilité critique n'est toutefois évoquée par Google.

La firme de Mountain View a récompensé des chercheurs en sécurité à hauteur de 25 000 $ pour leurs trouvailles, ainsi que 16 500 $ pour des chercheurs qui ont empêché que des bugs de sécurité n'atteignent le canal stable. Google avait récemment revu à la hausse ses primes versées à de tels hackers.

À noter également la désactivation d'une fonctionnalité de SSLv3 (fallback) pour faire suite à la mise au jour de l'attaque baptisée POODLE.