Un coup d'arrêt vient d'être porté à la cybercriminalité prorusse. Baptisée Opération Eastwood, une vaste opération policière internationale a permis de démanteler une large partie de l'infrastructure du groupe de hackers NoName057(16).

Coordonnée par Europol et Eurojust, cette action a mobilisé les forces de l'ordre d'une douzaine de pays, dont la France, l'Allemagne et les États-Unis, aboutissant à des arrestations et à la mise hors ligne de serveurs clés.

Une riposte coordonnée à l'échelle internationale

Le 15 juillet, une action simultanée a visé les systèmes et les individus affiliés au réseau. Le bilan est significatif : deux arrestations ont eu lieu, une en France et une en Espagne, et sept mandats d'arrêt internationaux ont été émis, dont six par l'Allemagne. Ces mandats ciblent notamment les principaux instigateurs du groupe qui résideraient en Russie.

Sur le plan technique, plus de 100 serveurs utilisés pour les attaques ont été perturbés à travers le monde. « Lors d’une journée d'action le 15 juillet, le botnet utilisant des centaines de systèmes informatiques à travers le monde a été démantelé », ont précisé les agences européennes.

Des milliers d'attaques en France et en Europe

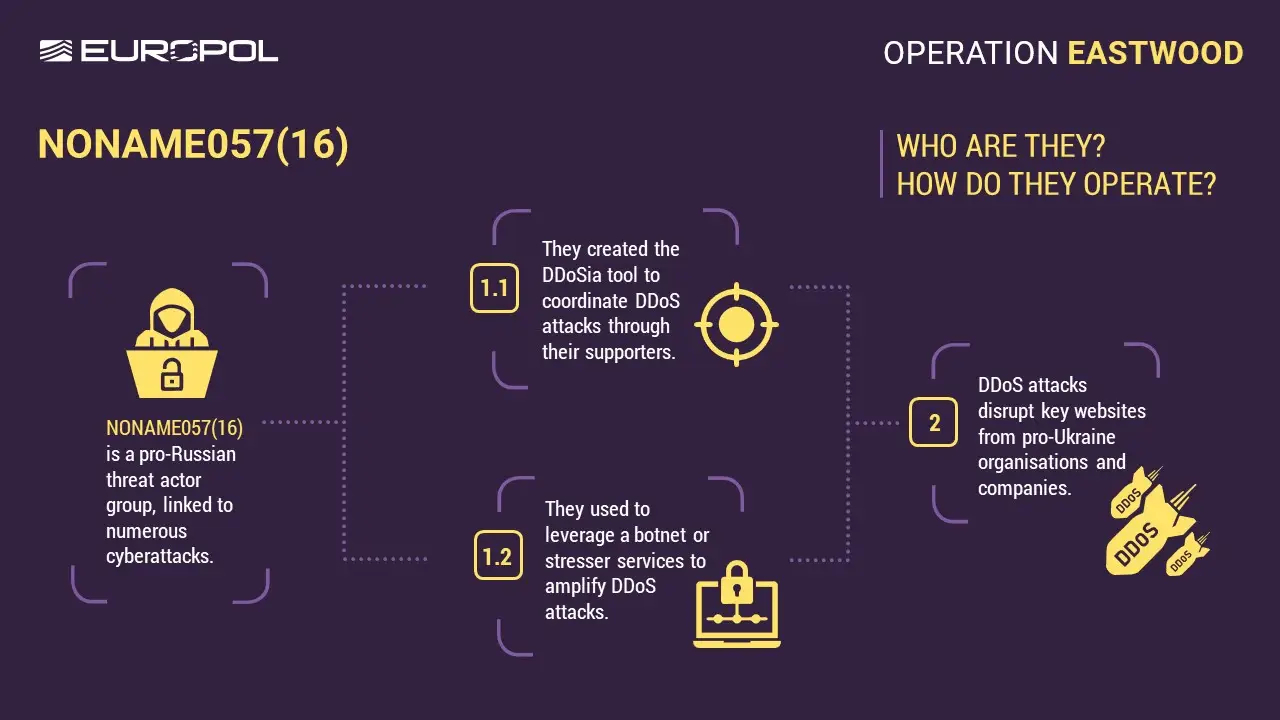

Le groupe NoName057(16) s'est fait connaître dès le début du conflit en Ukraine par son soutien affiché à la Russie. Sa méthode favorite ? Les attaques par déni de service distribué (DDoS) qui consistent à inonder un site web de requêtes pour le rendre inaccessible.

La France a été une cible de choix avec plus de 2 200 attaques recensées contre 200 entités, dont l'Assemblée nationale et la RATP.

Au total, le groupe est lié à plus de 74 000 attaques. D'autres pays européens ont subi des vagues d'assauts lors d'événements politiques majeurs, comme le sommet de l'OTAN aux Pays-Bas ou le Sommet de la paix pour l'Ukraine en Suisse.

Un jeu pour recruter des cyber-soldats

Pour mobiliser leurs troupes, les hackers prorusses ont mis en place un système axé sur la motivation. Via des canaux sur des messageries populaires et le projet DDoSia, ils recrutaient des sympathisants, souvent jeunes, sans compétences techniques poussées.

Le mode opératoire s'appuyait sur la gamification. Les participants étaient motivés par des récompenses en cryptomonnaies et une reconnaissance au sein de la communauté par le biais de classements. Les autorités ont d'ailleurs envoyé un message d'avertissement à plus d'un millier de ces volontaires pour leur rappeler leur responsabilité pénale.

Malgré ce succès, la localisation des têtes pensantes en Russie laisse planer un doute sur l'extinction définitive de la menace.