Le service Have I Been Pwned (HIBP) de l'expert en cybersécurité Troy Hunt a ajouté à sa base une énorme collection de données fuitées. Elles ont été fournies par la société Synthient et proviennent d'une vaste compilation de listes de credential stuffing circulant dans la nature.

Une méthode pour les attaquants consiste à tester des couples d'identifiants (nom d'utilisateur et mot de passe) volés sur de nombreux autres sites, exploitant la réutilisation des mots de passe par les utilisateurs.

Des chiffres qui donnent le tournis

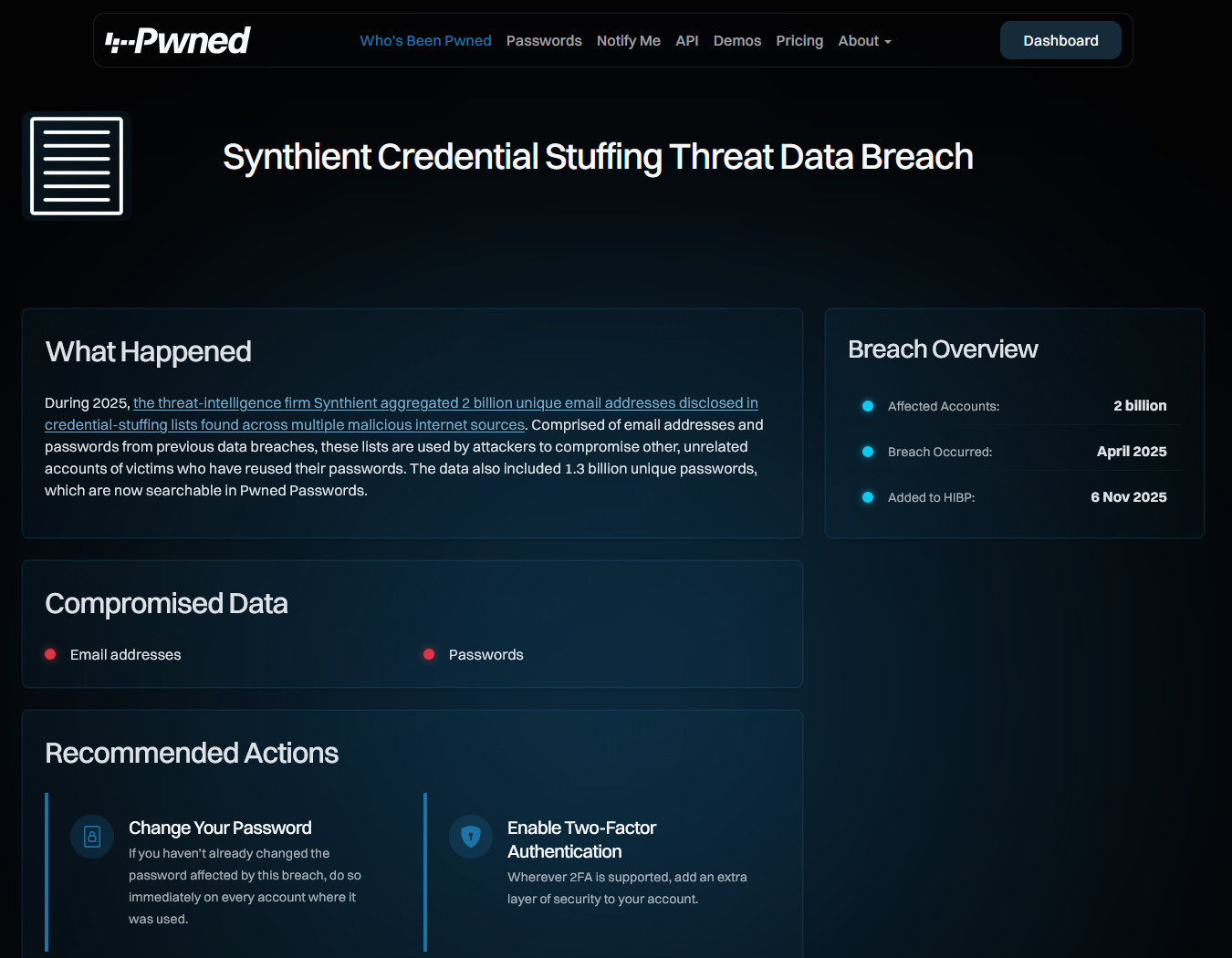

La nouvelle collection " Synthient Credential Stuffing Threat Data " est la plus volumineuse jamais traitée par HIBP avec quelque 2 milliards de comptes touchés (près de 2 milliards d'adresses e-mail).

Troy Hunt précise que sur les 1,3 milliard de mots de passe, 625 millions étaient totalement nouveaux. L'ampleur est telle que 2,9 millions d'abonnés HIBP sur un total de 5,9 millions ont été notifiés de leur présence dans la fuite.

Pas de faille de sécurité chez Google (Gmail)

Face à la panique potentielle, Troy Hunt a tenu à clarifier un point : il ne s'agit absolument pas d'une faille de sécurité chez Google. Bien que l'ensemble contienne 394 millions d'adresses Gmail uniques, cela représente 20 % du total des adresses, qui proviennent de 32 millions de domaines de messagerie différents.

Troy Hunt insiste : " 80 % des données de ce corpus n'ont absolument rien à voir avec Gmail, et les 20 % d'adresses Gmail n'ont absolument rien à voir avec une quelconque vulnérabilité de sécurité de la part de Google. "

Ces adresses sont simplement victimes de malwares de type infostealers ou de fuites sur d'autres sites.

Comment vérifier si vous êtes concerné et que faire ?

Les utilisateurs peuvent rechercher leur adresse e-mail directement sur le site Have I Been Pwned. Pour les mots de passe, HIBP propose un outil distinct qui permet de vérifier un mot de passe de manière anonyme.