La société de sécurité FireEye a découvert une attaque ciblant Internet Explorer. Cette attaque exploite une vulnérabilité qui affecte toutes les versions du navigateur de Microsoft, soit de IE6 à IE11, et pour laquelle il n'existe pas encore de correctif, d'où la dénomination 0-day.

Microsoft a publié un avis de sécurité dans lequel il est confirmé une vulnérabilité de type exécution de code à distance et liée à la manière dont Internet Explorer accède à un objet en mémoire qui a été supprimé ou dont l'allocation en mémoire est incorrecte. En somme, une corruption de mémoire.

Si la faille réside dans Internet Explorer, l'exploit dans la nature s'appuie sur les composants VML - pour la création de graphismes vectoriels - et Flash Player. FireEye parle d'une opération en cours baptisée " Operation Clandestine Fox " avec des attaques visant spécifiquement IE9 à IE11. Le groupe d'attaquants est a priori le même qui par le passé a eu recours à des exploits 0-day impliquant Firefox et Flash.

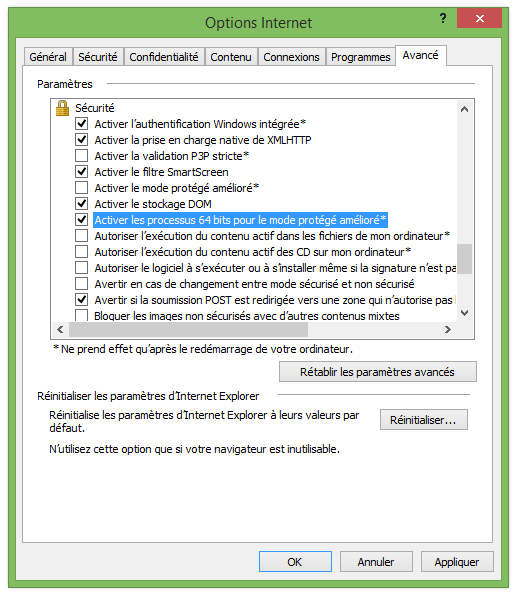

En fonction de ses investigations, Microsoft publiera un correctif en urgence ou dans le cadre d'un Patch Tuesday. L'outil Enhanced Mitigation Experience Toolkit 4.1 aide à protéger contre les risques d'une exploitation de la vulnérabilité. C'est aussi le cas du Mode Protégé amélioré pour les processus 64 bits. Un paramètre qui se retrouve dans l'onglet Avancé de IE11.

On notera que ladite vulnérabilité ne sera pas corrigée pour les utilisateurs de Windows XP puisque Microsoft a cessé son support. Même si elle est relative à IE, il s'agit donc de la première faille 0-day qui ne sera jamais comblée pour Windows XP ( les correctifs pour IE sont livrés via Windows Update ). La première d'une longue liste à venir.