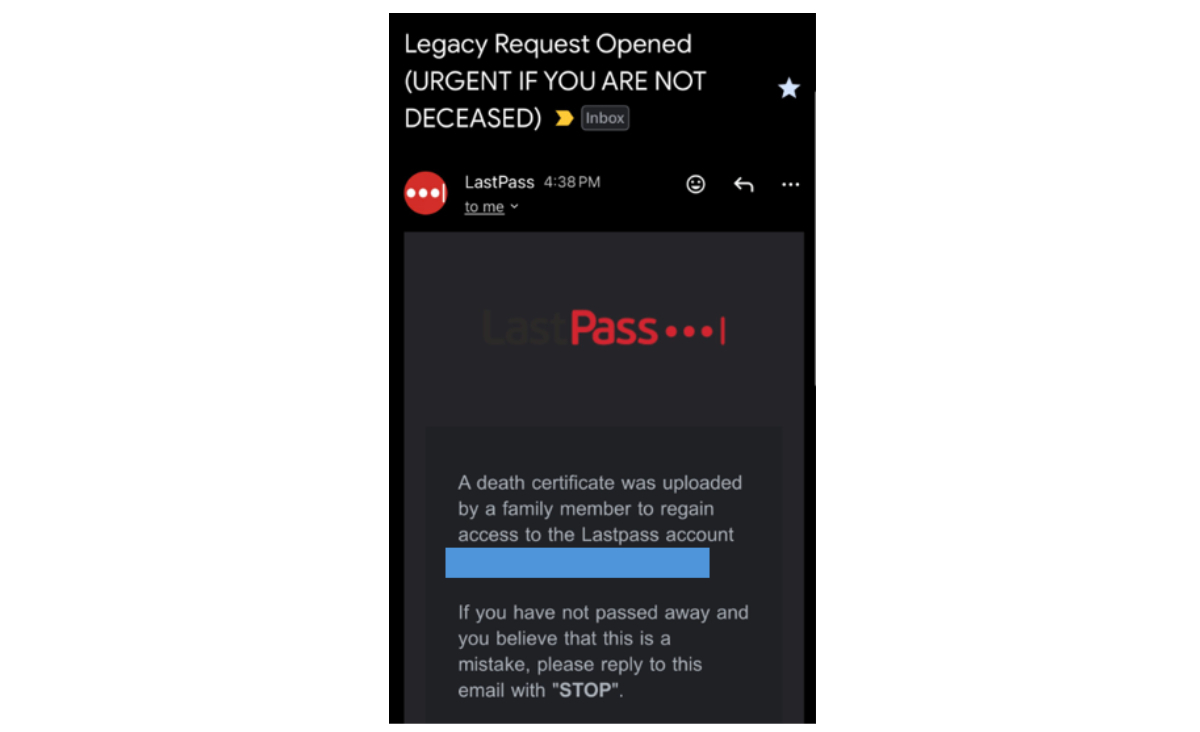

Les utilisateurs de LastPass sont la cible d'une campagne de phishing. Depuis la mi-octobre, des e-mails malveillants circulent en usurpant l'adresse alerts@lastpass[.]com. L'objet est alarmant : " Legacy Request Opened (URGENT IF YOU ARE NOT DECEASED) ".

Comment fonctionne la tactique de phishing ?

L'e-mail prétend qu'un membre de la famille du destinataire a demandé l'accès à son coffre-fort en tant qu'utilisateur héritier, en téléchargeant prétendument un certificat de décès.

Le message, qui inclut un faux numéro de dossier et un numéro d'identification d'un agent associé au dossier pour paraître légitime, incite l'utilisateur à cliquer sur un lien pour annuler cette soi-disant demande.

Un lien redirige en réalité vers un site frauduleux, https://lastpassrecovery[.]com, conçu pour récolter le mot de passe maître. LastPass note que l'e-mail insiste sur le fait que le lien est unique afin de pousser la victime vers le site de phishing.

Qui se cache derrière l'attaque ?

Selon Google Threat Intelligence, l'infrastructure de cette campagne est liée au groupe de cybercriminels CryptoChameleon (ou UNC5356). Ce groupe est connu pour cibler les plateformes d'échange de cryptomonnaies et leurs utilisateurs, dans le but de voler des cryptoactifs.

CryptoChameleon avait déjà utilisé un kit de phishing LastPass en avril 2024. La campagne actuelle ajoute une dimension d'ingénierie sociale plus active. Les attaquants appellent aussi les victimes, se faisant passer pour des représentants de LastPass afin de les presser de saisir leurs identifiants sur le faux site.

Un intérêt de la campagne pour les passkeys

Cette campagne révèle par ailleurs que plusieurs sites de phishing associés à CryptoChameleon, tels que mypasskey[.]info, sont destinés à cibler les passkeys.

LastPass, qui avait été victime de deux gros incidents de cybersécurité en 2022, exhorte les utilisateurs à la vigilance. " Personne chez LastPass ne vous demandera jamais votre mot de passe maître. "

Un billet de blog de LastPass fournit divers indicateurs associés à la campagne de phishing.