Identifié pour la première fois en avril 2023, Atomic (aussi appelé AMOS) s'était déjà fait un nom en dérobant mots de passe et clés privées sur macOS. Il sévissait dans plus de 120 pays, avec une forte activité en France, aux États-Unis ou encore au Canada. Ce logiciel malveillant s'infiltrait souvent via des sites de logiciels piratés, des fichiers .dmg douteux ou des publicités vérolées. Mais aujourd'hui, le danger prend une tout autre ampleur. Des chercheurs indépendants comme g0njxa, alertant ensuite la division sécurité de MacPaw, Moonlock, ont découvert une mise à jour majeure. Ce n'est plus un simple voleur de données qui opère, mais un agent d'infiltration longue durée. Cette évolution de cybermenace représente un tournant. Elle est conçue et déployée par des hackers basés en Russie.

Comment ce nouveau virus s'installe-t-il sur votre Mac ?

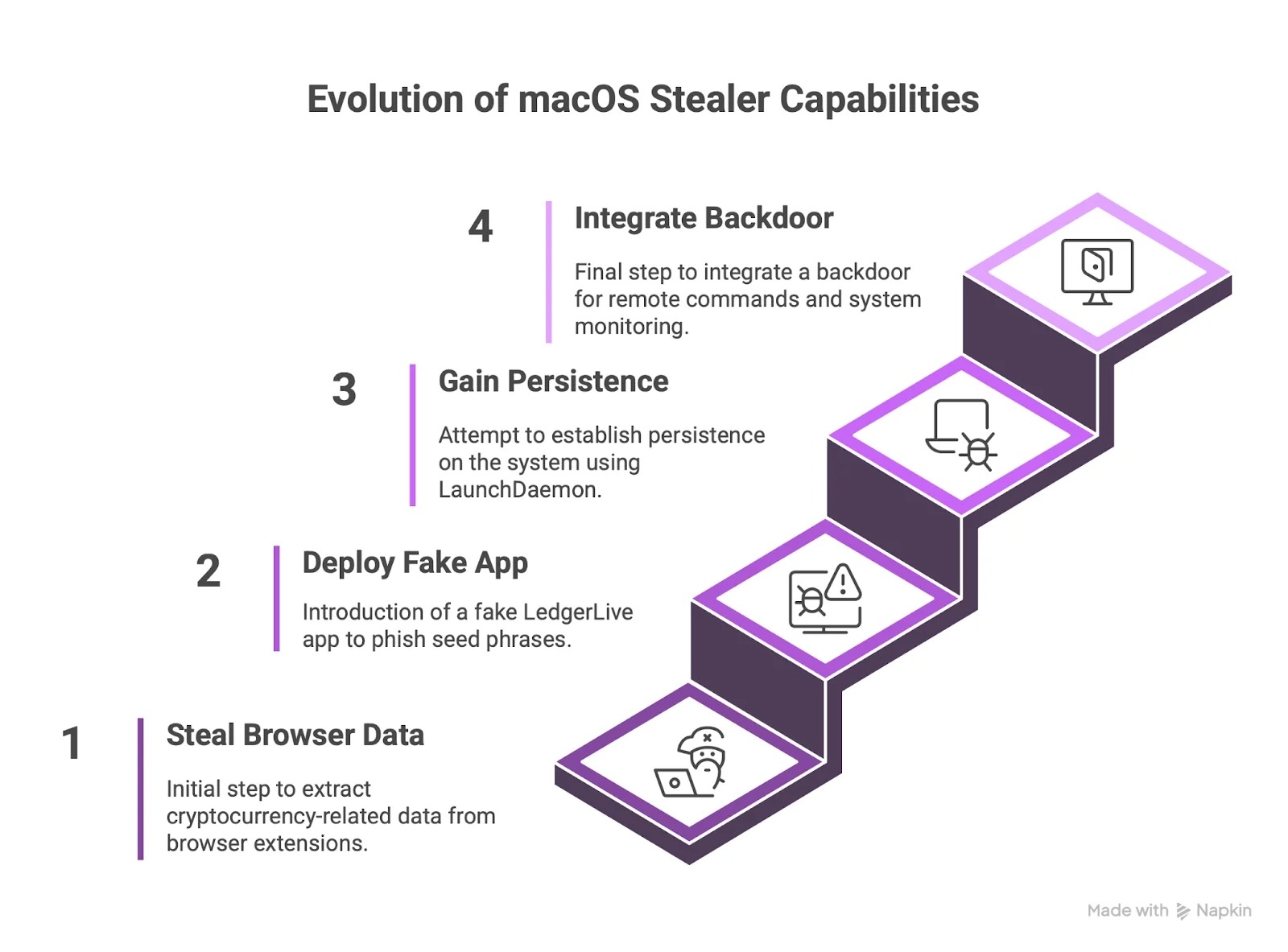

Le mode opératoire est souvent insidieux. Le virus cible désormais des profils spécifiques, notamment via des campagnes de phishing très élaborées. Les pirates se font passer pour des recruteurs, proposant de faux entretiens d'embauche à des artistes ou des freelances. La victime est alors invitée à télécharger un faux logiciel de visioconférence ou un outil prétendument nécessaire. Le piège se referme quand, sous prétexte d'activer le partage d'écran, on lui demande son mot de passe système. Une fois ce sésame obtenu, Atomic déploie deux fichiers cachés dans le dossier personnel de l'utilisateur : ".helper" et ".agent". Le premier agit comme la porte dérobée principale, offrant un contrôle à distance aux cybercriminels. Le second, un script discret, s'assure que ".helper" tourne en continu et le relance si besoin, se faisant passer pour l'utilisateur. Pour garantir une persistance maximale, un LaunchDaemon est même installé pour redémarrer le mécanisme à chaque allumage de l'ordinateur. C'est une véritable stratégie d'infiltration, rendant la détection extrêmement complexe pour la sécurité des systèmes.

Quelles sont les capacités de ce malware de nouvelle génération ?

Avec cette porte dérobée, les capacités des pirates sont décuplées. Ils ne se contentent plus d'un vol unique et rapide ; ils s'installent dans la durée. Le contrôle à distance du Mac leur permet d'exécuter n'importe quelle commande, d'installer d'autres logiciels malveillants, ou même d'activer un enregistreur de frappe (keylogger) pour voler tout ce que vous tapez. Ils peuvent aussi explorer l'intégralité du réseau auquel l'ordinateur est connecté, cherchant à compromettre d'autres machines. Moonlock décrit cela comme "le niveau de risque le plus élevé observé à ce jour sur AMOS". C'est une stratégie de persistance avancée, inspirée de techniques rarement vues sur macOS, sauf chez certains groupes cybercriminels mandatés, comme ceux de Corée du Nord par le passé. L'objectif n'est plus l'extraction rapide, mais une surveillance et une exploitation prolongées de la machine infectée. Cette nouvelle menace vise une cible plus large que jamais.

Comment protéger efficacement votre Mac contre Atomic ?

Face à une menace aussi sophistiquée et furtive, la vigilance est votre première ligne de défense. La règle d'or : ne saisissez jamais votre mot de passe macOS en dehors des contextes habituels et méfiez-vous des invites inattendues, surtout si elles sont liées à un logiciel fraîchement téléchargé ou un contact inconnu. Un installateur demandant un mot de passe sans justification claire, une application de visioconférence "imposée" lors d'un entretien d'embauche suspect, ou tout fichier reçu dans un cadre professionnel inhabituel doivent immédiatement vous alerter. Les protections intégrées à macOS, comme Gatekeeper ou XProtect, sont utiles contre les malwares classiques, mais peinent face à ces attaques qui abusent de la confiance. L'installation d'un antivirus tiers est donc vivement recommandée, particulièrement si vous êtes freelance, détenteur de cryptomonnaies ou très sollicité en ligne. Et bien sûr, fuyez les logiciels piratés, qui restent des vecteurs privilégiés pour ce type d'infection. La meilleure protection reste le bon sens et une méfiance saine face à l'inconnu.

Foire Aux Questions (FAQ)

Qu'est-ce que le virus Atomic macOS Stealer (AMOS) ?

Atomic macOS Stealer, ou AMOS, est un malware spécialisé dans le vol de données sur les ordinateurs Mac. Sa dernière version intègre une "porte dérobée" (backdoor) qui permet aux cybercriminels de prendre le contrôle à distance de l'appareil infecté, menaçant ainsi les fichiers, mots de passe et données sensibles des utilisateurs.

Comment AMOS se propage-t-il et qui sont ses cibles principales ?

AMOS se propage principalement via des sites de logiciels piratés, des fichiers .dmg malveillants, des publicités frauduleuses, et surtout des courriels de phishing très ciblés. Ses cibles privilégiées sont désormais les professionnels comme les artistes et freelances, ainsi que les détenteurs de cryptomonnaies, souvent piégés lors de faux entretiens d'embauche.

Quels sont les dangers spécifiques de la nouvelle version d'Atomic avec sa porte dérobée ?

La porte dérobée offre aux attaquants un contrôle à distance persistant. Ils peuvent exécuter des commandes, installer d'autres logiciels malveillants, enregistrer les frappes au clavier (keylogging), et explorer le réseau de l'ordinateur. Cela transforme le vol de données en une menace de surveillance continue et de compromission complète du système.