Cela semble trop gros pour être vrai… et pourtant. Un développeur turc a découvert un gros bug de sécurité qui affecte mac OS High Sierra et qu'il a divulgué sur son compte Twitter.

Apostrophant le support d'Apple, Lemi Orhan Ergin alerte au sujet d'un " énorme problème de sécurité " faisant que quiconque peut se connecter en tant que root avec un mot de passe vide après avoir cliqué plusieurs fois sur le bouton de connexion.

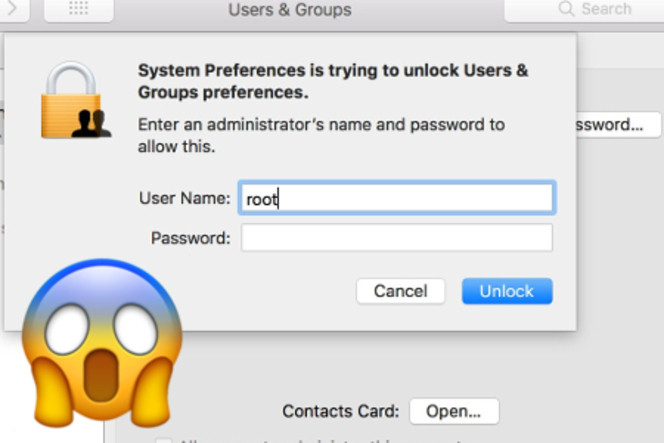

You can access it via System Preferences>Users & Groups>Click the lock to make changes. Then use "root" with no password. And try it for several times. Result is unbelievable! pic.twitter.com/m11qrEvECs

— Lemi Orhan Ergin (@lemiorhan) 28 novembre 2017

À leur plus grande stupeur, plusieurs experts en sécurité ont confirmé l'existence du bug dans macOS 10.13 qui est la plus récente version stable du système d'exploitation pour Mac (pas avec macOS Sierra ou moins). Il est exploitable au niveau des préférences système et de l'écran de verrouillage.

Il suffit par exemple de se rendre dans les préférences système, à Utilisateurs et Groupes, et ensuite de cliquer sur le cadenas. En tapant " root " pour le nom d'utilisateur et en laissant vide le champ pour le mot de passe, plusieurs clics sur Déverrouiller suffiront.

Pire… directeur de recherche chez Synack (et ancien de la NSA), Patrick Wardle ajoute qu'avec certains services de partage activés, une attaque peut être menée à distance.

If certain sharing services enabled on target - this attack appears to work ? remote ??☠️ (the login attempt enables/creates the root account with blank pw) Oh Apple ???? pic.twitter.com/lbhzWZLk4v

— patrick wardle (@patrickwardle) 28 novembre 2017

Il va sans dire que l'accès à un compte root pose des soucis de sécurité. Un individu malintentionné peut semer la zizanie en local et consulter des fichiers. À un niveau supérieur, on peut penser qu'un attaquant est en mesure d'exploiter la faille avec un malware et une élévation de privilèges.

Des boulettes en série pour macOS High Sierra

Apple a réagi et promet une mise à jour pour corriger le problème. Dans le même temps, la firme à la pomme précise que configurer un mot de passe root empêche un accès non autorisé au Mac. Les instructions à suivre sont publiées sur cette page d'aide. Apple ajoute que si un utilisateur root est déjà activé, il convient de s'assurer qu'un mot de passe vide n'est pas défini.

On se souviendra que tout juste après la sortie de macOS High Sierra, Patrick Wardle avait tiré la sonnette d'alarme à propos d'une vulnérabilité pouvant permettre le vol d'identifiants et mots de passe en clair stockés dans Keychain (Trousseaux d'accès), via une application non signée téléchargée depuis le Web. Apple avait été prévenu en amont.

Cette faille avait été corrigée début octobre avec une mise à jour supplémentaire pour macOS High Sierra, ainsi qu'un autre étonnant bug permettant d'afficher en clair un mot de passe au lieu du seul indice de mot de passe pour un volume APFS chiffré.

C'est une série de curieuses boulettes de la part d'Apple. Pourtant, il existe un programme de bêta avec macOS qui aurait pu aider à identifier de tels bugs. Comme avec iOS, Apple va peut-être devoir penser à mettre en place un programme de bug bounty pour macOS.