Pour les systèmes Linux, UNIX mais aussi pour OS X, la menace ShellShock est désormais d'actualité en raison de l'omniprésence de l'interpréteur en ligne de commande Bash. Celui-ci est affecté par une vulnérabilité dont l'exploitation simple permet d'exécuter du code arbitraire à distance.

Là où Heartbleed permettait d'espionner et extraire au petit bonheur la chance des données potentiellement sensibles émanant de sites, Shellshock permet à des attaquants de détourner des ordinateurs dont des serveurs Web afin de mener diverses actions.

Pour la France, le CERT-FR publie à son tour une alerte au sujet de cette vulnérabilité dans Bash et souligne en particulier le cas de serveurs Web employant des scripts Bash comme CGI-bin, de certains serveurs SSH et de clients DHCP.

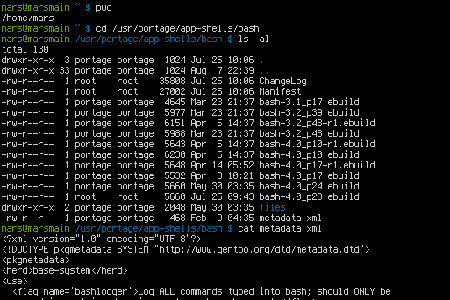

Afin de savoir si une version de Bash est vulnérable, il est possible de passer par cette commande :

$ env VAR='() { 0; }; echo danger' bash -c "echo bonjour"

Si la machine est vulnérable, la commande renverra donc :

danger

bonjour

Le CERT-FR prévient que les correctifs actuels sont incomplets, mais recommande toutefois de les appliquer afin de rendre une exploitation plus difficile. Dans le bulletin d'alerte, d'autres mesures de contournement sont en outre proposées, dont pour des services Web vulnérables.