Le Réseau Privé Virtuel (VPN), qu'il soit utilisé pour sécuriser les connexions d'une multinationale ou pour protéger la vie privée d'un particulier, est devenu un point d'entrée névralgique pour les pirates. Une double menace se dessine, orchestrée avec une précision inquiétante, visant à la fois les infrastructures professionnelles et les utilisateurs individuels, notamment la Génération Z, souvent plus pragmatique face aux risques.

Quelle est l'ampleur de cette campagne de reconnaissance ?

Depuis plusieurs semaines, les experts en cybersécurité, notamment ceux de GreyNoise, observent une hausse soudaine des tentatives de connexion sur les portails VPN d'entreprise. Cette vague d'attaques n'est pas aléatoire ; elle s'apparente à une véritable campagne coordonnée menée à grande échelle. Plus de sept mille adresses IP, provenant d'une infrastructure légitime détournée (celle de l'hébergeur allemand 3xK GmbH), ont été détectées en train de scanner méthodiquement les portails GlobalProtect de Palo Alto et les API des pare-feu SonicWall.

Leur cible est évidente : ne pas encore exploiter une faille, mais cartographier méthodiquement les accès exposés sur Internet. Il s'agit d'une opération de reconnaissance de longue haleine, dont les premières traces remontent à l'automne dernier. Les attaquants préparent le terrain pour de futures offensives, en identifiant les cibles les plus vulnérables ou les plus intéressantes.

Comment les cybercriminels procèdent-ils exactement ?

La méthode des assaillants est particulièrement sournoise. Ils s'appuient sur des signatures techniques récurrentes, ce qui suggère l'action d'un seul et même acteur particulièrement tenace et organisé. Cet acteur change régulièrement d'infrastructure d'attaque pour déjouer les systèmes de blocage statiques. Parallèlement, le grand public est la cible d'une autre stratégie. Selon un rapport de Kaspersky, plus de 15 millions de tentatives d'attaques ont été recensées en un an, se faisant passer pour des applications de l'écosystème VPN.

Ces fausses applications dissimulent principalement trois types de menaces : l'AdWare (publicités intrusives et suivi agressif), les chevaux de Troie (vol de données, contrôle à distance) et les "downloaders" qui installent d'autres charges malveillantes. Des pages de phishing imitant les portails de services VPN réputés sont également utilisées pour dérober les identifiants des utilisateurs.

Quelles sont les mesures de protection recommandées ?

Face à cette menace persistante, la passivité n'est pas une option. Pour les entreprises, il est impératif de renforcer le contrôle des surfaces d'authentification. L'implémentation de l'authentification multifacteur (MFA) est la mesure la plus efficace pour contrer les attaques basées sur des identifiants compromis. Les cybercriminels misent sur la simplicité d'accès pour parvenir à leurs fins.

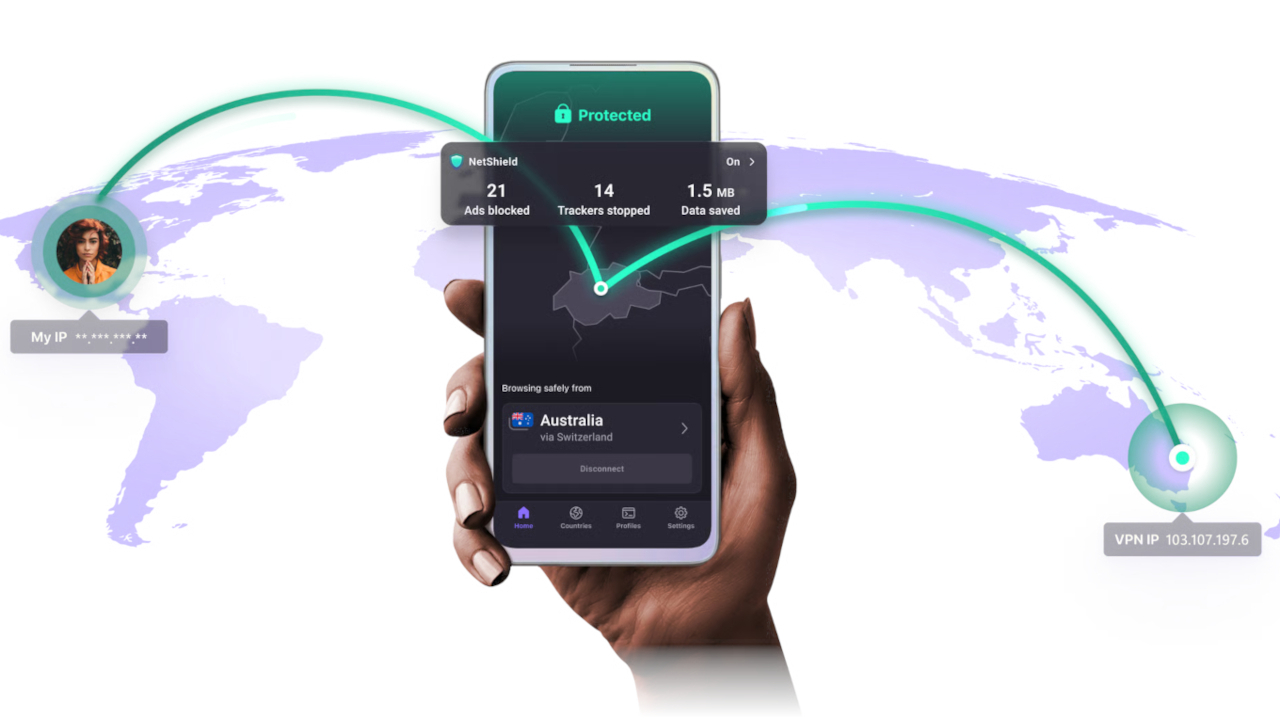

Il est également crucial d'imposer l'usage de mots de passe uniques et solides et d'assurer une surveillance continue des tentatives de connexion anormales pour détecter ces campagnes au plus tôt. Pour les particuliers, la vigilance est de mise : ne télécharger des applications VPN qu'à partir de sources officielles et se méfier des offres trop belles pour être vraies, qui cachent souvent des intentions malveillantes.

Foire Aux Questions (FAQ)

Pourquoi les VPN sont-ils devenus une cible privilégiée ?

Les VPN sont les portes d'entrée des réseaux d'entreprise et des gardiens de la vie privée des particuliers. En les compromettant, les attaquants peuvent accéder à une quantité massive de données sensibles ou prendre le contrôle de systèmes critiques, ce qui en fait des cibles à très haute valeur.

Cette vague d'attaques signifie-t-elle que mon VPN a une faille de sécurité ?

Pas nécessairement. Les campagnes actuelles contre les entreprises se concentrent sur la reconnaissance des points d'accès et les tentatives de connexion avec des identifiants volés, plutôt que sur l'exploitation d'une faille logicielle. Cependant, pour les particuliers, le risque vient de fausses applications qui sont malveillantes dès leur conception.

Comment puis-je protéger efficacement le VPN de mon entreprise ?

La protection repose sur trois piliers : renforcer l'authentification avec le MFA, surveiller activement les journaux de connexion pour repérer toute activité suspecte, et sensibiliser les employés à l'importance d'utiliser des mots de passe robustes et uniques pour leur accès professionnel.