Découverte par un chercheur en sécurité pour Zero Day Initiative se présentant en tant que goodbyeselene, une vulnérabilité affectant WinRAR a été signalée à RARLAB le 8 juin dernier. Elle a fait l'objet d'une correction en début de mois dans le cadre d'une version 6.23 de WinRAR.

Référencée CVE-2023-40477, la vulnérabilité de sécurité vient d'être divulguée par le programme de bug bounty dans le giron de Trend Micro. Elle permet à un attaquant distant d'exécuter du code arbitraire sur des installations vulnérables de WinRAR.

Pour une exploitation, l'utilisateur pris pour cible doit être incité à consulter une page malveillante ou ouvrir une archive malveillante. La faille réside dans le traitement des volumes de récupération susceptibles d'être créés par WinRAR. Ils permettent de reconstituer des fichiers manquants et endommagés.

Pas critique, mais méfiance

La vulnérabilité en question a un score CVSS de 7.8. Elle n'est donc pas critique, notamment à cause d'une interaction nécessaire de la part de l'utilisateur. Néanmoins, des experts en cybersécurité appellent à la vigilance… et à la mise à jour.

RARLAB indique que la vulnérabilité de sécurité est comblée dans le code de traitement des volumes de récupération avec RAR4.

" Nous remercions goodbyeselene, qui travaille avec Zero Day Initiative de Trend Micro, de nous avoir informés de ce bug de sécurité. "

Bientôt nativement avec Windows 11

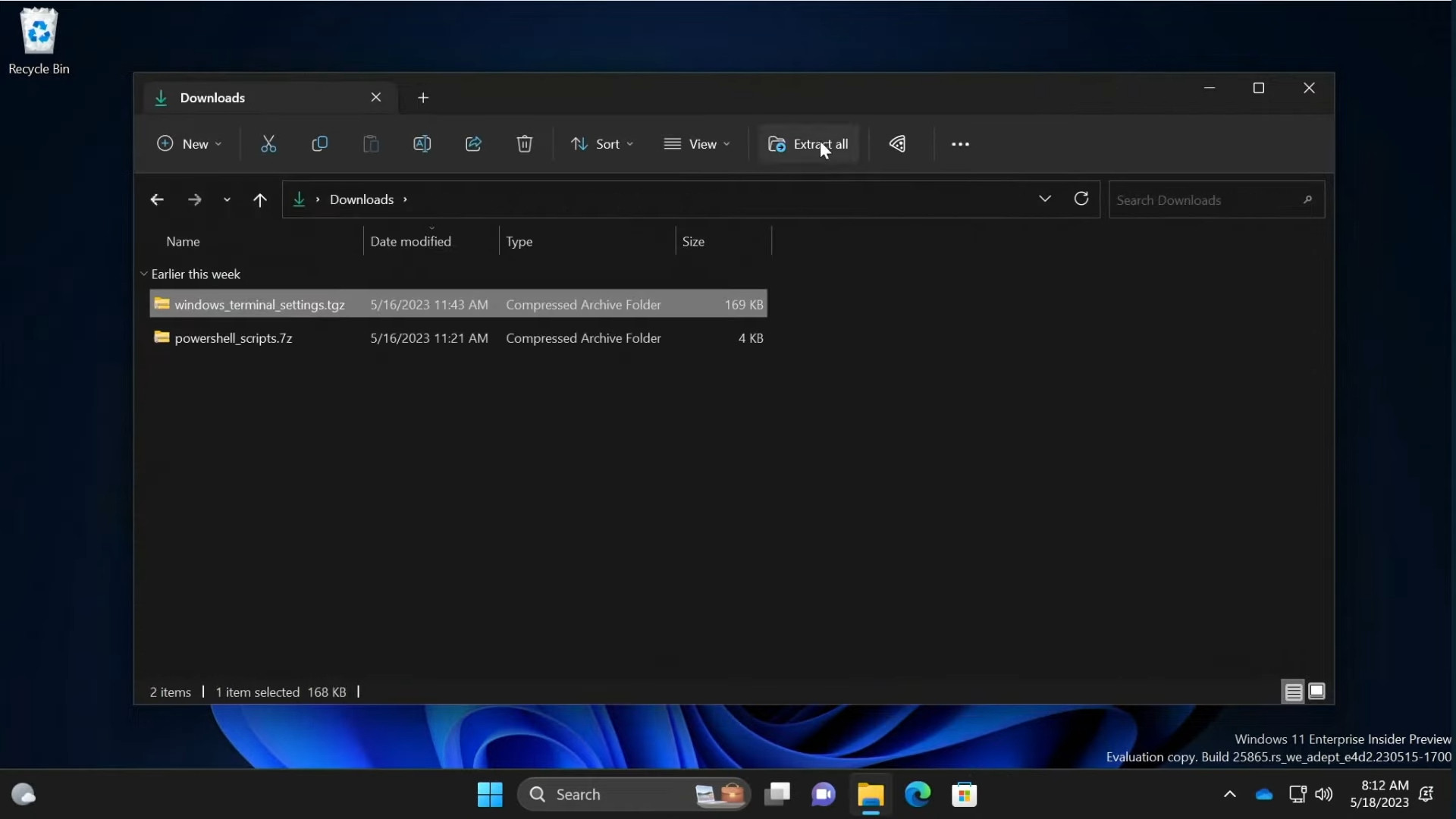

Rappelons que Windows 11 va prendre en charge de manière native de nouveaux formats pour des archives, dont rar, tar, 7-zip et gz. Des fichiers RAR pourront ainsi être ouverts dans l'Explorateur de fichiers de Windows 11.

C'est seulement pour 2024 que Microsoft prévoit la possibilité de créer directement des fichiers dans de tels formats de compression.