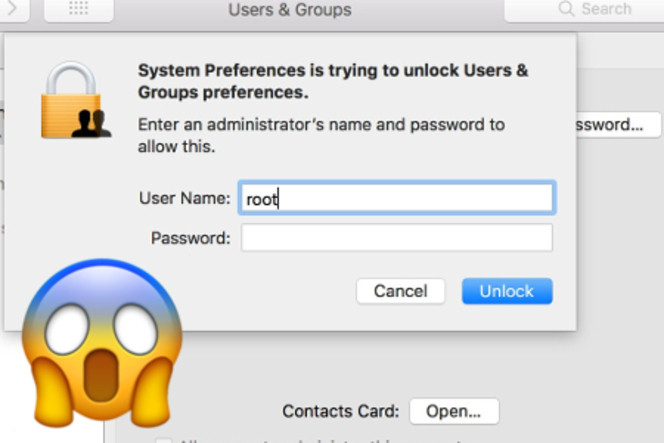

Apple diffuse une mise à jour de sécurité pour macOS High Sierra. Elle vient corriger la faille qui permettait à un attaquant d'obtenir un accès root sans fournir un mot de passe. Ce gros et étonnant bug était exploitable dans la mesure où le compte root n'avait pas été préalablement activé avec un mot de passe défini.

Des chercheurs en sécurité avaient évoqué la possibilité d'une exploitation à distance, comme par le biais d'une connexion VNC. Un point sur lequel Apple ne s'étend pas et écrit que son patch " améliore la validation des informations d'identification. "

Apple présente tout de même ses excuses, et ce de manière très appuyée, ce qui est rare. " La sécurité est une priorité absolue pour tous les produits Apple. […] Nous regrettons profondément cette erreur et nous nous excusons auprès de tous les utilisateurs Mac, à la fois pour la publication de cette vulnérabilité et pour l'inquiétude qu'elle a causée. "

Un porte-parole d'Apple ajoute : " Nos clients méritent mieux. Nous auditons nos processus de développement pour éviter que cela ne se reproduise. " En filigrane, c'est l'aveu d'une belle boulette et un sacré savon qui va être passé en interne.

Apple indique que ses ingénieurs en sécurité ont pris connaissance du problème mardi et un patch était disponible le lendemain. Le bug avait été rendu public sur Twitter par un développeur turc du nom de Lemi Orhan Ergin. Il n'est en tout cas pas remercié dans les notes de version de la mise à jour de sécurité comme cela est habituellement de coutume.

The Story Behind “anyone can login as root” Tweethttps://t.co/q5sgqr9qwx

— Lemi Orhan Ergin (@lemiorhan) 29 novembre 2017

Comme le souligne Lemi Orhan Ergin, il s'avère que le bug avait déjà été évoqué sur les forums d'Apple dès le 13 novembre, mais davantage en tant que contournement pour accéder à des comptes avec des privilèges d'administrateur. Il assure en outre qu'Apple a été prévenu du problème le 23 novembre par la société pour laquelle il travaille.

Avec son patch en urgence, Apple a par ailleurs introduit un bug au niveau du partage des fichiers qui pourrait ne pas fonctionner (pour l'accès à des dossiers partagés par d'autres utilisateurs et à tous les volumes pour les administrateurs). Le cas échéant, un correctif manuel est décrit ici (commande " sudo /usr/libexec/configureLocalKDC " dans le Terminal).