Les chercheurs en sécurité Hanno Böck, Juraj Somorovsky et Craig Young ont annoncé avoir mis en lumière une faille dans les protocoles de cryptographie utilisés actuellement par un grand nombre de sites. Cette faille aurait été en place depuis 1998 et toujours d'actualité.

La faille en question avait initialement été découverte par Daniel Bleichenbacher, il s'agissait d'un bug dans un protocole d'échanges de clés SSL/TLS basé sur l'algorithme de chiffrement asymétrique RSA. Concrètement, cette faille permettait à un cybercriminel de retrouver la clé de sessions d'un échange TLS/SSL et de la déchiffrer.

Suite à cette découverte, la faille avait été colmatée... Du moins, c'est ce que l'on pensait puis qu'il apparait désormais que tous les correctifs n'ont pas été correctement installés. En changeant légèrement les modalités de l'attaque décrite par Bleichenbacher, les trois chercheurs ont abouti à un résultat identique, soit récupérer la clé de session de l'échange. L'attaque a été baptisée ROBOT (Return Of Bleichenbacher's Oracle Attack).

Le fait d'avoir à peine modifié les modalités de l'attaque laisse entendre que d'autres avant eux ont pu exploiter la faille, d'autant que celle-ci est connue depuis presque 20 ans. Après quelques tests auprès de serveurs Web, les chercheurs ont annoncé avoir trouvé 27 sites vulnérables parmi les 100 plus gros sites sur Internet... Paypal et Facebook en faisaient partie, mais les deux sites ont colmaté la brèche depuis.

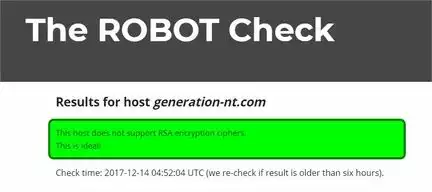

Un test disponible ici permet de savoir si votre site est vulnérable.