Le département de la Justice des États-Unis (DOJ) annonce la saisie de deux domaines de commande et contrôle et de distribution de malwares. Ces noms de domaine ont été utilisés dans le cadre d'une campagne de cyberespionnage ayant pris pour cible des agences gouvernementales américaines, think tanks ou encore ONG.

" La saisie des deux domaines visait à empêcher les acteurs malveillants de poursuivre l'exploitation des victimes, ainsi qu'à identifier les victimes compromises. Néanmoins, les acteurs peuvent avoir déployé des accès backdoor supplémentaires entre le moment des compromissions initiales et les saisies ", écrit le DOJ.

La semaine dernière, Microsoft a donné l'alerte au sujet d'une cyberattaque dite sophistiquée par email et attribuée à un groupe dénommé Nobelium. Plus de 3 000 comptes de messagerie ont été visés dans plus de 150 organisations différentes. Principalement aux États-Unis, mais également dans au moins 24 pays.

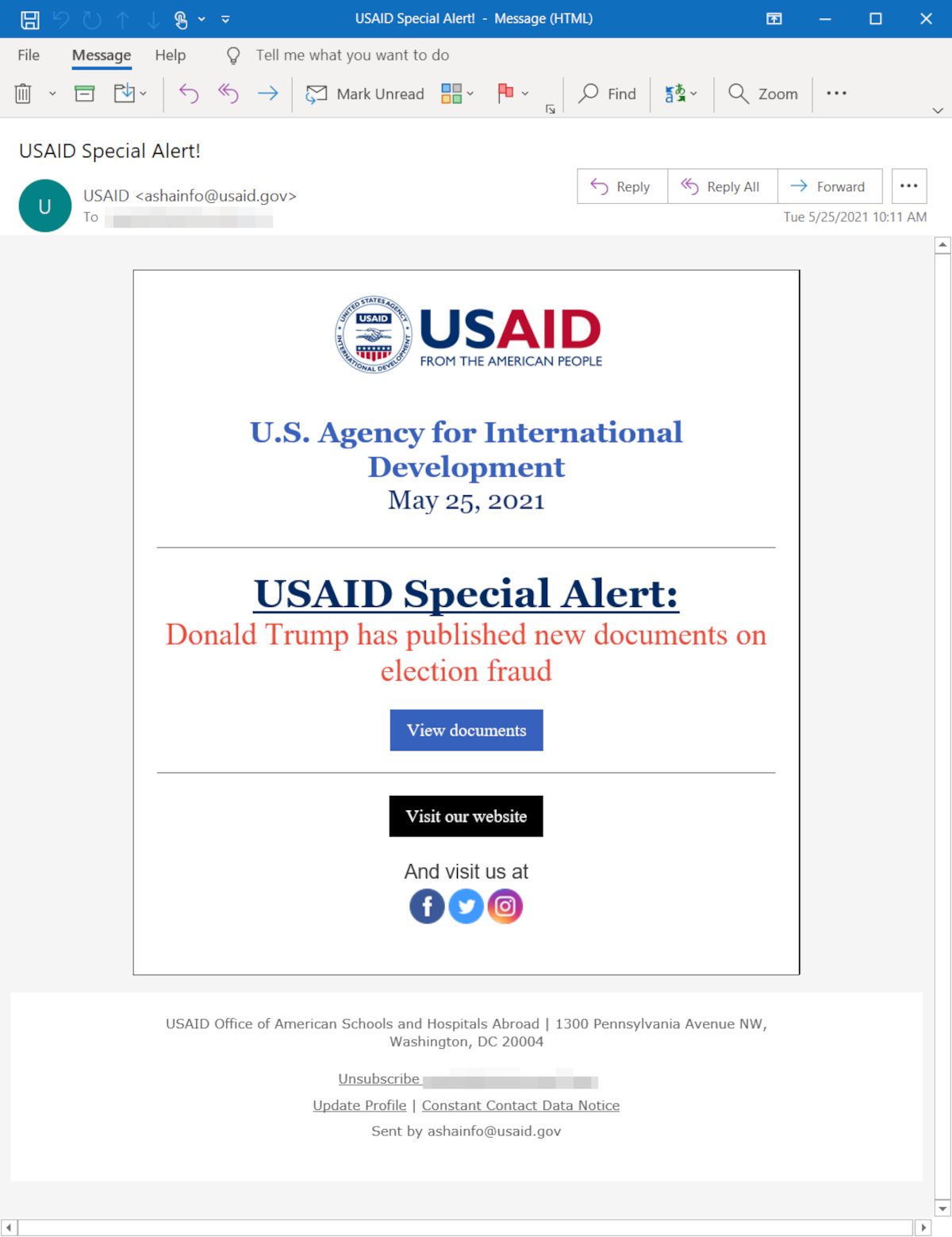

La campagne de spear phishing a pris de l'ampleur avec Nobelium qui a eu accès au compte Constant Contant (service d'email marketing) de l'Agence des États-Unis pour le développement international (USAID ; United States Agency for International Development).

Du cyberespionnage à l'accent russe ?

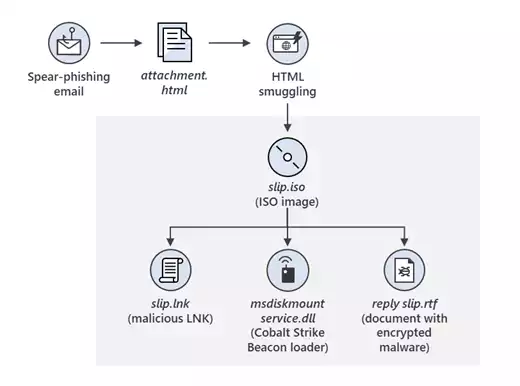

Selon le Microsoft Threat Intelligence Center, Nobelium a tenté de compromettre des systèmes via un fichier HTML joint à un email de spear phishing.

" Quand il est ouvert par l'utilisateur ciblé, un JavaScript dans le HTML écrit un fichier ISO sur le disque et encourage la cible à l'ouvrir, ce qui fait que le fichier ISO est monté comme un lecteur externe ou réseau. À partir de là, un fichier de raccourci (LNK) exécute une DLL associée, ce qui entraîne l'exécution de Cobalt Strike Beacon sur le système (ndlr : un outil de test d'intrusion). "

L'outil sert à maintenir une présence persistante, voire pour déployer des malwares. Le département américain de la justice - qui a travaillé avec le FBI - évoque des communications de commande et contrôle via des sous-domaines de theyardservice[.]com et le domaine worldhomeoutlet[.]com qui ont donc été saisis.

D'après Microsoft, le groupe Nobelium est originaire de Russie. Il s'agirait du même groupe derrière les attaques sur des clients de SolarWinds en 2020. Avec un niveau de confiance élevé, les États-Unis ont attribué ces attaques au service de renseignement extérieur russe (SVR).