WikiLeaks a publié des documents concernant le Parti démocrate américain et Hillary Clinton qui se présente face à Donald Trump à l'élection présidentielle aux États-Unis. Ils ont été obtenus dans des emails de John Podesta qui est le président de la campagne d'Hillary Clinton.

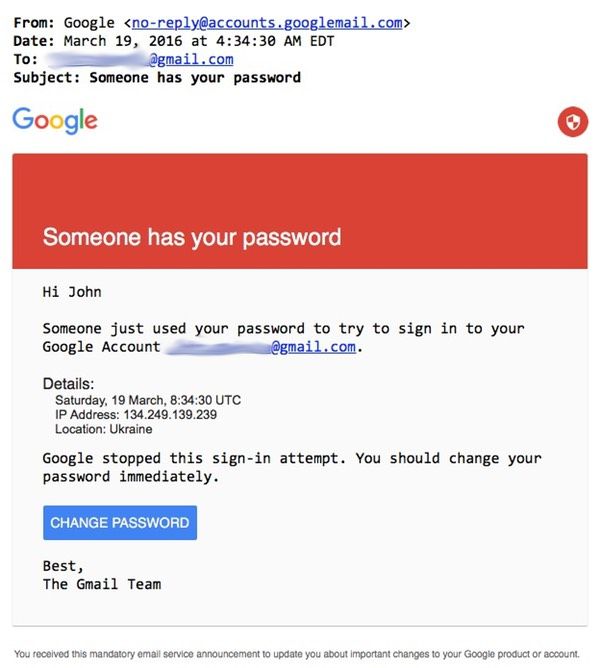

Un fil de discussion montre comment John Podesta a probablement pu être trompé. Le 19 mars 2016, il a reçu un message prétendument envoyé par Google afin de le prévenir que quelqu'un avait utilisé son mot de passe pour tenter de se connecter à son compte Gmail. Cette tentative depuis l'Ukraine aurait été bloquée par Google mais la missive recommandait à John Podesta de modifier son mot de passe.

Avant de procéder, John Podesta a pris soin de contacter des membres du staff de la campagne d'Hillary Clinton qui lui ont confirmé que cet email envoyé par un curieux no-reply@accounts.googlemail.com était légitime… alors qu'il ne l'était pas. La consigne passée a été de modifier immédiatement le mot de passe et de s'assurer par ailleurs d'activer la vérification en deux étapes.

email de phishing pour John Podesta ; WikiLeaks via HOTforSecurity

Pour procéder, John Podesta a fait l'erreur de cliquer sur le lien donné dans l'email de phishing qui était un lien raccourci bit.ly piégé et renvoyant vers une page prétendant être une page de connexion Google. De quoi alors récupérer des identifiants pour les attaquants. Le staff lui avait pourtant communiqué le lien légitime à suivre : https://myaccount.google.com/security.

Selon la société de cybersécurité SecureWorks citée par CNN, le lien piégé dans l'email de phishing de John Podesta a été cliqué deux fois. Qui plus est, l'homme avait fait l'erreur de réutiliser un même mot de passe pour d'autres comptes.

Si l'on parle souvent d'attaques sophistiquées et ciblées, l'ingénierie sociale est fréquemment à l'origine de l'ouverture des portes aux attaquants.