BitDefender insuffle une réelle inquiétude. D'après l'éditeur de solutions antivirus, un risque est actuellement à la hausse, celui d'attaques informatiques contre des appareils médicaux contrôlés par des logiciels. Sont cités les pacemakers, défibrillateurs ou encore les pompes à insuline.

BitDender n'est pas le seul a faire part de telles inquiétudes. C'est pas exemple aussi le cas de McAfee. Le Government Accountability Office - la Cour des comptes américaine - a par ailleurs récemment appelé à une réglementation plus stricte pour l'utilisation des appareils médicaux afin de prévenir les cyberattaques.

Pour le moment, il s'agit toutefois surtout d'un risque qui est à considérer. BitDefender, qui ajoute la notion de piratage de données personnelles appartenant à des patients, souligne l'importance de maintenir à jour les systèmes d'exploitation et logiciels de sécurité des centres médicaux et hospitaliers, jusqu'aux firmwares.

L'éditeur recommande en outre un chiffrement fort pour toutes les communications via des services VPN et de surveiller de près la politique de sécurité relative au BYOD ( Bring your own device ). Un dernier point qui devrait plaire à l'Agence nationale de la sécurité des systèmes d'information.

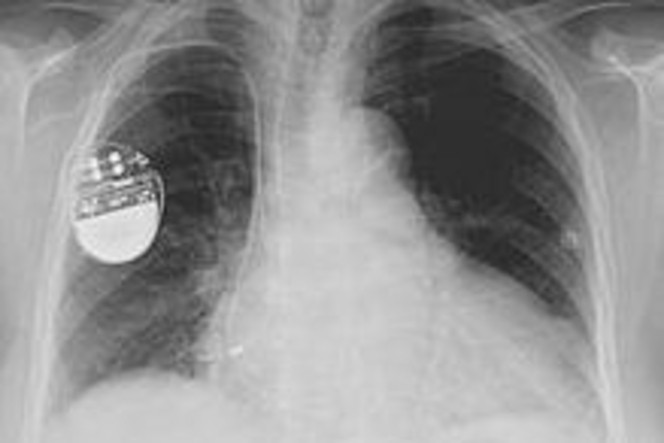

Un pacemaker peut être piraté

Expert en sécurité informatique chez IOActive, Barnaby Jack a conduit une recherche démontrant que les pacemakers de certains fabricants sont vulnérables à des attaques sans fil ( depuis un ordinateur portable à une dizaine de mètres de distance ) et susceptibles d'être détournés pour délivrer des chocs électriques mortels de 830 volts.

La faille réside dans la programmation des transmetteurs sans fil utilisés pour donner des instructions aux pacemakers implantés, fournir des données de télémétrie et permettre une maintenance.

D'après SC Magazine qui rapporte une présentation de Barnaby Jack, les pacemakers contiennent une fonction secrète qui peut être utilisée pour activer tous les pacemakers à proximité. Via cette fonction, le pacemaker retourne son modèle et numéro de série. Des informations suffisantes pour s'authentifier sur n'importe quel appareil.

Selon Barnaby Jack, grâce à diverses données recueillies, il est possible de charger un firmware corrompu dans le pacemaker et pour tous les pacemakers qui passent à proximité.

L'homme n'a pas l'instinct d'un tueur mais souhaite aider les fabricants à mieux sécuriser leurs appareils. Quand il travaillait chez McAfee, Barnaby Jack avait déjà démontré la possibilité d'exploiter les transmissions sans fil des pompes à insuline. Il s'était rendu célèbre en 2010 lors d'une conférence Black Hat en piratant un distributeur automatique de billets.