À partir de dimanche après-midi et jusqu'à lundi, près d'un million d'abonnés allemands de Deutsche Telekom ont été déconnectés d'Internet ou ont eu des problèmes d'accès. L'opérateur confirme désormais une tentative d'attaque pour infecter des routeurs domestiques avec un malware. Cette attaque a échoué mais a provoqué le plantage ou des restrictions pour les routeurs concernés.

Deutsche Telekom, dont le réseau n'a pas été lui-même affecté, a implémenté des filtres pour celui-ci et a développé une mise à jour logicielle avec des fabricants de routeurs. En l'occurrence, des routeurs de Zyxel. Chercheur en sécurité de Kaspersky Lab, Stefan Ortloff évoque une requête entrante et suspecte sur le port 7547 (TCP) ouvert, et fait un lien avec une mise à jour du malware Mirai.

Cette nouvelle souche de Mirai n'a pas encore été utilisée pour lancer des attaques DDoS comme cela avait été la cas à l'encontre du fournisseur de DNS Dyn, suite à l'infection d'objets connectés - et principalement des caméras IP - afin de constituer un botnet. Néanmoins, la tentative d'infection du nouveau Mirai semble bel et bien avoir causé les problèmes de connexion pour les abonnés fixes de l'opérateur allemand.

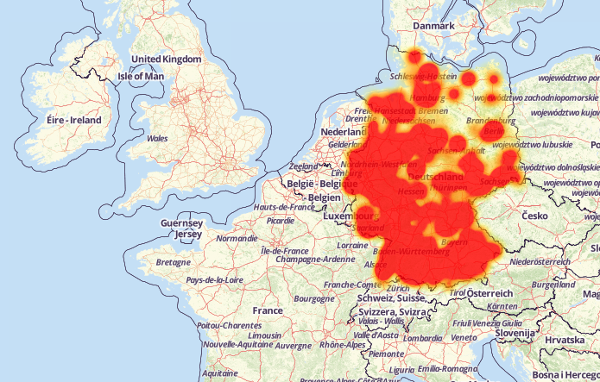

Allestoerungen.de (Down Detector ; Deutsche Telekom)

Chercheur en sécurité pour le SANS Technology Institute, Johannes Ullrich pointe du doigt l'exploitation d'une vulnérabilité en rapport avec le protocole SOAP (Simple Object Access Protocol) implémenté dans des routeurs Zyxel. Jusqu'à présent, Mirai - ancienne version - exploitait essentiellement des identifiants par défaut faibles et faciles à trouver.

À ce stade, le nouveau Mirai ne paraît pas disposer de l'infrastructure nécessaire pour envoyer des commandes aux appareils infectés. Si les infections ont manifestement échoué pour les routeurs proposés par Deutsche Telekom (en provoquant cependant des effets secondaires néfastes), il n'est pas à exclure l'infection de routeurs d'autres fournisseurs et fabricants.

Rappelons que le code source du botnet original avait été mis en ligne.