Méfiance et compte utilisateur limité

Remarque : les informations présentées ci-dessous constituent la seconde partie de notre dossier consacré aux règles de prévention et de protection en matière de sécurité informatique. La première partie, dédiée aux règles de prévention, est accessible ici. La seconde partie, ci-dessous, est consacrée aux moyens de protéger et de sécuriser efficacement votre ordinateurProtection et sécurisation de votre ordinateur

La règle de base est la méfiance. Même en étant protégé, l'exécution d'un fichier inconnu peut s'avérer risquée.

I Utiliser un compte utilisateur limité

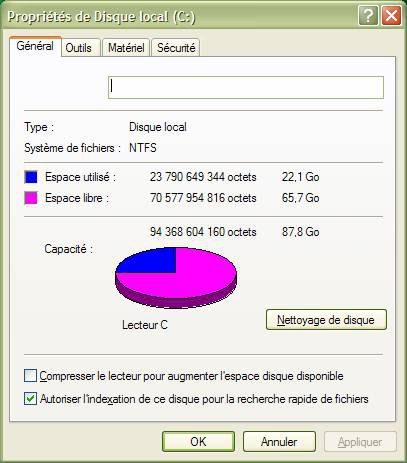

Les systèmes d'exploitation Windows 2000, XP et Vista utilisent le système de fichiers NTFS (New Technology File System).

NTFS permet de gérer les autorisations et restrictions sur les dossiers et fichiers, mais aussi les utilisateurs inscrits (ou non) sur votre ordinateur. Il est aussi intéressant de noter que NTFS nous arrive avec la section Serveurs sous Windows.

Pour savoir si vous utilisez ce système de fichiers :

Cliquer sur Démarrer puis Poste de travail. Poursuivez avec un clic droit de souris sur le Disque local C:

Dans le menu contextuel qui s'affiche, choisissez Propriétés.

Vous pouvez également utiliser le système FAT. Auquel cas nous vous conseillons, pour des raisons de meilleure sécurité, de basculer vers le système de fichier NTFS, via cette astuce.

Qu'est ce qu'un compte limité ?

En fait, le terme est assez mal choisi. Le mot "limité" est une erreur de traduction. En établissant un parallèle avec les systèmes Unix, il s'agit en fait d'un simple compte d'utilisateur usuel.

Sous Windows, ce compte disposera de tout ce qu'il faut pour permettre un usage confortable de l'ensemble du système, et pour peu que vous sachiez comment faire, vous pourrez même administrer Windows à partir d'un compte de ce type.

Choisir l'utilisation de comptes limités ou standards est déjà une "stratégie de sécurité à part entière"

Vers une sécurité accrue

Vous trouverez cette dénomination sur Windows 2000 et Windows XP. Windows Vista appelle ce compte " standard ". Vous en conviendrez, c'est déjà un progrès appréciable.Ces comptes feront partie d'un groupe appelé : Tous les utilisateurs.

Ce groupe est soumis à des restrictions (restrictions qui seront toujours prioritaires contrairement aux autorisations accordées). Parmi ces restrictions, celle qui fera la différence.

Vous pourrez lancer une application (droit d'exécution) qui elle-même aura des droits en lecture seule, afin de fonctionner correctement. Cependant, vous n'aurez pas le droit à l'écriture (droit de modification) sur les composants de cette application. Ceci est une explication théorique et schématisée à l'extrême; dans les faits, c'est nettement plus complexe.

Toute règle apporte ses exceptions

Tout utilisateur dispose de son propre répertoire, et à ce titre, il en est détenteur de tous les droits. Ceci lui permet de créer, modifier, exécuter et supprimer des documents, fichiers et dossiers. Ce qui veut donc aussi dire que si vous disposez d'une application qui installe des composants dans votre propre répertoire, vous en devenez propriétaire, mais uniquement de la partie contenue dans votre répertoire. Vous pourrez en user comme bon vous semble.

Un exemple concret, le navigateur Web Mozilla Firefox. Sous votre propre compte d'utilisateur, vous installerez tous les modules complémentaires que vous désirez avoir, et bien évidemment, les paramétrer.

Exceptions, oui mais...

Si vous avez tous les droits sur votre répertoire, vous ne disposerez pas de celui vous permettant d'écrire et de modifier des fichiers et dossiers sur le système. C'est pour cette raison que vous serez nettement mieux sécurisé.

Mieux sécurisé dans la mesure où toute installation de logiciels, ou programmes, a besoin d'une autorisation d'écriture et de modification sur les fichiers et dossiers du système. N'oubliez pas qu'un malware est un programme; il a besoin des autorisations nécessaires à sa bonne mise en place. Si vous ne lui donnez pas ces autorisations, il ne pourra pas vous infecter.

A Lire !

Pourquoi ne pas surfer avec les droits administrateurs?

Migrer vers un compte limité sous Windows XP Home (6.5 Mo)

Migrer vers un compte limité sous Windows XP Pro (0.8 Mo - pdf)

Tenir son système d'exploitation à jour

II Tenir son système à jourPour infecter votre ordinateur, les auteurs de malwares peuvent s'appuyer sur des failles de sécurité.

Une faille de sécurité est un comportement non prévu par une application qui peut permettre de compromettre le système.

Il existe deux types de failles :

A l'heure actuelle, les failles de sécurités les plus exploitées sont celles contenues dans les navigateurs web (surtout Internet Explorer 6). Par exemple, des milliers de sites web sont hackés en permanence. L'internaute qui tombe dessus et dont le navigateur web est vulnérable exécute alors automatiquement et à son insu le code malicieux, l'infection s'installe alors.

Bien sûr certains sites comme les sites pornographiques ou ceux proposant des cracks contiennent plus souvent des failles ce qui fait qu'il est risqué de s'y aventurer...

Pour pallier à cela, vous devez maintenir votre système d'exploitation à jour, ainsi que toutes les composantes (navigateur web, logiciels installés, antivirus, etc...).

Utilisez aussi Windows Update régulièrement : Windows Update

A Lire !

Maintenir Windows à jour avec Windows Update

Maintenez tous vos logiciels à jour, certains logiciels critiques sont pourvus de programmes de mises à jour, utilisez-les ! Vous pouvez aussi tester la vulnérabilité de votre système en effectuant un scan online de vulnérabilités.

Bannissez Internet Explorer dans sa version 6. Mettez-le à jour vers la version 7. Vous pouvez aussi utiliser un navigateur alternatif comme Firefox en le sécurisant, vous échapperez aussi aux publicités.

A Lire !

Utiliser Firefox sécurisé

Les limitations

III Antivirus et AntispywareL'antivirus est le dernier rempart du système pour prévenir l'infection. Malheureusement, les éditeurs de logiciels de sécurité ont de plus en plus de mal à détecter toutes les infections, et particulièrement les plus récentes.

Un malware doit exister avant de pouvoir être classé comme étant un programme malveillant. Tout les antivirus sont soumis à cette contrainte. L'infection fait des dégâts avant de pouvoir être détectée.

Il existe des techniques permettant aux antivirus de déterminer si un fichier est potentiellement à risque. Mais ces techniques sont contournables et s'accompagnent souvent de résultats erronés, un programme légitime pouvant être détecté comme étant une infection (c'est ce qu'on appelle un '' faux positif '').

Si un antivirus est recommandé, il ne sera jamais totalement fiable, même si sa base virale est mise à jour plusieurs fois par jour. Le sentiment de sécurité que procure un antivirus fait oublier qu'il ne faut pas faire confiance aux programmes téléchargés sur Internet.

Enfin un antivirus est destiné à la détection des virus, des trojans, des vers et backdoor. Les antivirus ne détectent ni les spywares, ni les adwares et ni les rogues.

Les antispywares sont les programmes qui protègent contre les spywares et adwares (et parfois les rogues). Les antispywares ont un fonctionnement assez similaire aux antivirus puisqu'ils intègrent une définition virale. Cependant, les antispywares intègrent souvent une protection (minimale) contre les modifications du système, comme par exemple l'ajout de programmes au démarrage de Windows, la protection contre les modifications du navigateur web, etc.

Tout comme les antivirus, les antispywares sont à l'heure actuelle une protection indispensable mais ne sont pas infaillibles contre les menaces grandissantes que sont les adwares et les rogues.

IV Limites des antivirus & antispyware

Les limites des antivirus & antispywares se font de plus en plus sentir.

S'il y a quelques années, les auteurs de virus étaient des ados qui envoyaient des vers par messagerie, les auteurs de malwares sont maintenant des bandes organisées motivées par l'appât du gain.

Les technologies utilisées par les auteurs de malwares sont de plus en plus pointues, le nombre de nouvelles menaces augmente chaque jour afin que les éditeurs de logiciels de sécurité ne puissent suivre la cadence. Le but des auteurs de malwares à l'heure actuelle est d'asphyxier de nouvelles menaces les éditeurs de sécurité pour toucher l'internaute. Les voies de propagation pour toucher l'internaute étant de plus en plus faciles (eMule, pages MySpace infectées, MSN, etc.).

Les antivirus / antispywares étant le dernier rempart entre les menaces et votre ordinateur, la réaction des internautes perdus est en général de " blinder son ordinateur de logiciels de protections ", on voit ainsi parfois deux antivirus, ou 3 - 4 antispywares sur un même PC.

Accompagnés de 3 - 4 barres d'outils qui ont les mêmes fonctions, on constate alors de plus en plus de sujets sur les forums: "mon ordinateur est lent", "je rame".

Quelle est la bonne réaction fasse aux menaces grandissantes ?

La différence se fera sur de bonnes habitudes et un minimum de méfiance. Il est clair qu'avec un antivirus équivalent, une personne qui télécharge sur eMule, ouvre sans réfléchir les fichiers qu'on lui propose sur MSN ou sur des publicités sera infectée contrairement à une personne qui se contente de lire ses mails.

Pour beaucoup, sécurité rime avec installation du " meilleur " antivirus & antispyware, cinq minutes chrono on installe les plus répandus / connus et en avant : on va piller eMule, installer pour essayer n'importe quel logiciel, ou ouvrir tous fichiers qui se présentent sous la main en pensant " bah mon antivirus va détecter si problème ".

La sécurité est en amont, se tenir au courant, faire attention à ce que vous faites sur la toile, un utilisateur averti vaut tous les antivirus.

Configuration conseillée pour une meilleure sécurité sur Internet

V Configuration conseilléeVoici la configuration que nous conseillons. Celle-ci est entièrement gratuite et offrira une protection plus qu'acceptable :

Utiliser un compte limité pour les tâches courantes. Ne surfez pas avec les droits administrateurs.

A voir !

Pourquoi ne pas surfer avec les droits administrateurs ?

Gestion des utilisateurs sous Windows

Compte Utilisateur assiste.com

L'antivirus AntiVir :

A voir !

Tutorial Antivir

Pourquoi nous recommandons plutôt AntiVir

L'antiSpyware SpyBot Search & Destroy :

A voir !

Tutorial SpyBot Search & Destroy

Tutorial animé SpyBot Search & Destroy

Le navigateur web Mozilla Firefox sécurisé :

A voir !

Utilisez Firefox sécurisé

Filtrer les ActiveX et ajouts de sites sensibles pour Internet Explorer :

A voir !

SpywareBlaster

Un fichier HOSTS filtrant :

A voir !

Utiliser HOSTS Manager

B.I.S.S Hosts manager

Encore une fois rien d'exceptionnel, pas besoin d'alourdir son PC de logiciels de protection qui vont ralentir l'ordinateur, une bonne attitude sur la toile fera la différence.

Voici quelques sites traitants de la sécurité si vous désirez approfondir le sujet :

Ces sites peuvent aussi vous aider à être informé des menaces constamment en évolution sur la toile.

Conclusion

La sécurité est un tout et ne se résume pas aux choix des programmes de protection que vous installez sur votre ordinateur. La sécurité c'est avant tout être vigilant et éviter certaines mauvaises habitudes qui conduisent à l'infection à coup sûr, et bien sûr, maintenir ses logiciels à jour.

La sécurité de votre ordinateur sur internet se résume en :

.

.

.

Forums et Glossaire

3- Désinfecter son ordinateurVous êtes infecté, vous avez besoin d'aide. Voici une liste de forums sur lesquels vous trouverez de l'aide pour désinfecter votre ordinateur gratuitement.

Connectez-vous puis créez un sujet dans les parties Virus et attendez que l'on vous réponde!

Forum désinfection – Generation-NTForum désinfection – malekal.com

Forum désinfection – telecharger.com

Forum désinfection -infos-du-net.com/Tom's Guide

4- Glossaire

- Adware : composant destiné à ouvrir des publicités sur votre ordinateur. Beaucoup de logiciels dits gratuits se font rémunérer en ouvrant des popups de publicité. Dans L'eula, il est écrit généralement en anglais que le logiciel est susceptible d'ouvrir des publicités. Les utilisateurs ne lisant jamais l'EULA se retrouvent alors piégés. En France, l'adware le plus répandu est NaviPromo/Magic.Control Agent qui s'installe via des logiciels gratuits comme MailSkinner; MessengerSKinner; WebMediaPlayer etc..

- Backdoor : ou porte dérobée. Famille de trojans qui a pour but de permettre l'accès ou le contrôle de votre système d'exploitation à un pirate.

- Keylogger : ou enregistreur claviers. Keylogger désigne un programme qui a pour but d'enregistrer les frappes au clavier. Certains Keylogger sont capables d'envoyer automatiquement les saisies clavier par mail. Le but du Keylogger est de récupérer les mots de passe, numéro de carte bancaire etc.

- Malware : le malware désigne l'ensemble des menaces toutes catégories / familles confondues (Virus, Spywares, Adwares etc..). Malware est la contraction de "Malicious Software" qui signifie Logiciel Malicieux en français.

- Spyware : le Spyware est un logiciel espion qui enregistre certaines informations personnelles pour les transmettre à un serveur tiers. En général, ce sont vos habitudes de surf (sites WEB consultés etc..) afin de mieux pouvoir cibler le contenu en rapport à vos loisirs, goûts etc... Beaucoup de Spywares sont sous forme de barres d'outils pour votre navigateur WEB (MyWebSearch, HotBar etc..).

- Rogue : le mot anglais "rogue" a pour signification "escroc". Un rogue désigne dans le monde de l'informatique un faux-logiciel de sécurité. Il existe plusieurs catégories de rogues : un rogue anti-spyware, rogue antivirus... Le site Spyware Warrior a répertorié ces nombreux logiciels dans sa Rogue List.

- Ver Informatique : le ver informatique est une infection se propageant sur des ordinateurs à l'aide d'un réseau informatique comme l'Internet. Les vers les plus actifs utilisent MSN Messenger comme moyen de propagation.

- Virus : les virus dans leurs définitions d'origine désignent les malwares infectants des fichiers et se propageant sur un système sain lors de l'exécution de ce fichier infecté. A l'heure actuelle et par abus, virus tent à devenir toute forme de malwares.

- Trojans : les parasites non viraux sont appelés, d'une manière générique, "Trojans", ce qui recouvre un vaste éventail de classes très différentes de parasites. Il y a actuellement une confusion complète entre le terme de trojan (Cheval de Troie) qui n'est qu'un vecteur, une méthode de transport des parasites, et les parasites eux-mêmes, contenus dans ces chevaux de Troie. On devrait se limiter à appeler "Cheval de Troie" ou "Trojan" l'organisme (le programme) ayant une finalité autre que le transport de parasites et qui est squatté pour servir de vecteur à l'introduction de parasites dans un autre organisme (le système d'exploitation d'un ordinateur), les parasites appartenant, eux, à des classes de parasites comme les Virus, les RATs, les Backdoors, les Keyloggers, les Dialers, les Spywares, les Adwares etc. Le trojan est et reste la méthode d'infection utilisée et uniquement cela. Le trojan n'est pas le parasite! Il le transporte! Si, et seulement "si", le moyen de transport a été développé exclusivement pour permettre la diffusion d'un parasite et n'a pas d'autre activité et finalité que celle-là, le cheval de Troie se confond alors avec le parasite.