Par le biais de la plateforme gouvernementale Cybermalveillance.gouv.fr, le ministère de l'Intérieur publie un outil gratuit pour le déchiffrement du ransomware (ou rançongiciel) PyLock dans ses versions 1 et 2. Selon un communiqué, cet outil a été créé grâce à des éléments techniques obtenus lors d'investigations.

Avec la version 1 de PyLocky, les fichiers chiffrés ont une extension .lockedfile ou .lockymap. Avec la version 2, c'est une extension .locky. Une allusion au ransomware Locky de funeste réputation, mais PyLocky est en réalité sans rapport avec lui. Ce n'est pas une variante de Locky contrairement à ce qu'il prétend.

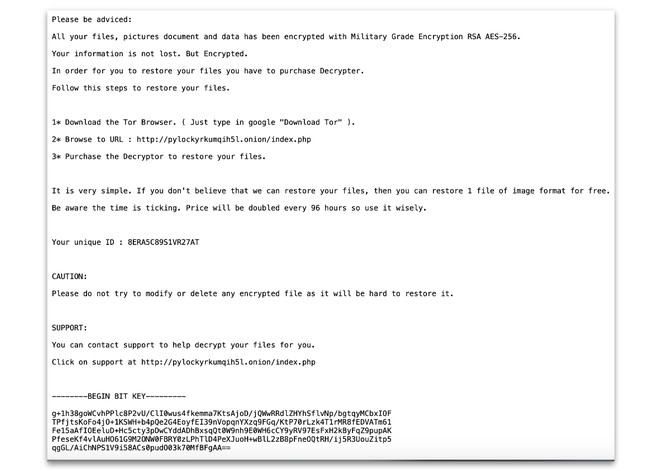

" PyLocky se propage généralement par email et se déclenche à l'ouverture d'une pièce jointe ou d'un lien piégés. PyLocky est très actif en Europe et on compte de nombreuses victimes en France tant dans un cadre professionnel (entreprises, collectivités, associations, professions libérales) que particulier ", écrit le ministère.

Un tutoriel de déchiffrement de PyLocky est proposé dans un document PDF. L'été dernier, Trend Micro avait déjà détecté des campagnes de spam par email dans le but de propager PyLocky et ciblant la France en particulier.

PyLocky est écrit en Python et empaqueté avec l'outil PyInstaller. Selon Trend Micro, si un ransomware écrit en Python n'est pas une nouveauté, PyLocky a posé un défi pour l'analyse statistique avec les antivirus (comparaison avec des malwares connus et référencés), et y compris pour des solutions de sécurité à base de machine learning.

En début d'année, Cisco Talos avait déjà mis à disposition un outil gratuit pour déchiffrer les fichiers pris en otage par PyLocky. Il est notamment référencé par le projet No More Ransom. Toutefois, il nécessitait une capture PCAP (trafic réseau) de la tentative de connexion initiale sortante vers les serveurs de contrôle et commande du ransomware.