La semaine dernière a été riche en démantèlements de botnets. Après le polymorphe Beebone, Interpol a annoncé lundi la neutralisation de Simda suite à une action menée le jeudi 9 avril. Cette action a été coordonnée par Interpol. Elle a impliqué plusieurs acteurs dont des éditeurs de solutions logicielles avec le concours de Microsoft, Kaspersky Lab et Trend Micro.

Trend Micro indique par exemple avoir fourni des informations comme les adresses IP des serveurs affiliés au botnet et des données statistiques sur le malware utilisé. Dix serveurs de commande et contrôle ont été saisis aux Pays-Bas, tandis que d'autres serveurs ont été démantelés aux États-Unis, en Russie, au Luxembourg et en Pologne.

Ce voyage à travers le monde montre à lui seul combien il peut être difficile de libérer un réseau d'ordinateurs infectés sous contrôle. En l'occurrence, le botnet Simda aurait infecté plus de 770 000 ordinateurs dans 190 pays.

Selon Kaspersky Lab, Simda (sous sa forme actuelle) était actif depuis la fin de l'année 2012 et distribuait plusieurs malwares dont des chevaux de Troie liés au vol d'identifiants bancaires et des logiciels illégaux. L'éditeur russe assimile Simda à un " botnet de ventes ". " Les créateurs des programmes malveillants reversent une somme d'argent aux propriétaires de Simda pour chaque installation. "

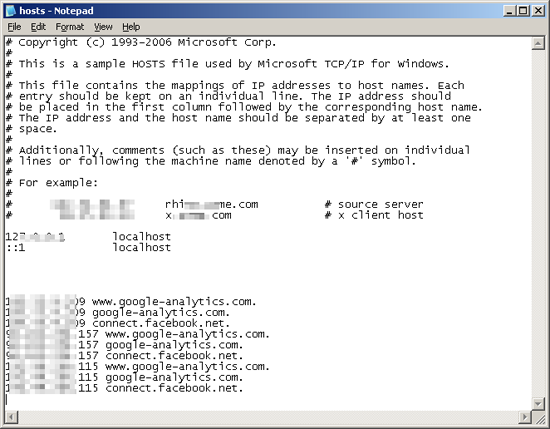

Le botnet s'appuyait sur un malware de type backdoor pour la conduite de ses opérations. Pour Trend Micro, une de ses fonctionnalités notables était la modification des fichiers HOSTS sur les machines Windows infectées. En pensant se rendre sur des sites légitimes, les utilisateurs étaient redirigés vers des sites malveillants. Parmi les sites ainsi visés : Facebook, Bing, Yahoo, Google Analytics.

Kaspersky Lab a mis en ligne cette page dédiée afin de savoir si une machine a fait partie du botnet Simda. La détection se base toutefois sur l'adresse IP (une confrontation avec une base de données d'adresses IP " corrompues ").

La plupart des scanners antivirus identifient Simda. C'est notamment le cas avec les solutions de Microsoft (Microsoft Safety Scanner, Microsoft Security Essentials, Windows Defender) qui précise qu'avec une désinfection, le fichier HOSTS retourne à son état par défaut.