Des pirates informatiques seraient parvenus à pénétrer le réseau de l'installation dès le mois de septembre. Ils auraient exploité à distance des systèmes de télésurveillance et d'acquisition des données ( SCADA ; Supervisory Control and Data Acquisition ). Ces systèmes avaient fait parler d'eux en Iran avec le ver Stuxnet et l'infection d'installations de traitement nucléaire.

Apparemment, les pirates auraient réussi à provoquer une panne via des mises sous tension et arrêts successifs d'une pompe, ce qui a généré une alerte sur le système. Une origine russe pour l'attaque a parfois été évoquée dans la presse outre-Atlantique. D'après Joseph Weiss, expert en cybersécurité, le vendeur du logiciel SCADA aurait été piraté au préalable avec le vol d'identifiants et mots de passe de clients.

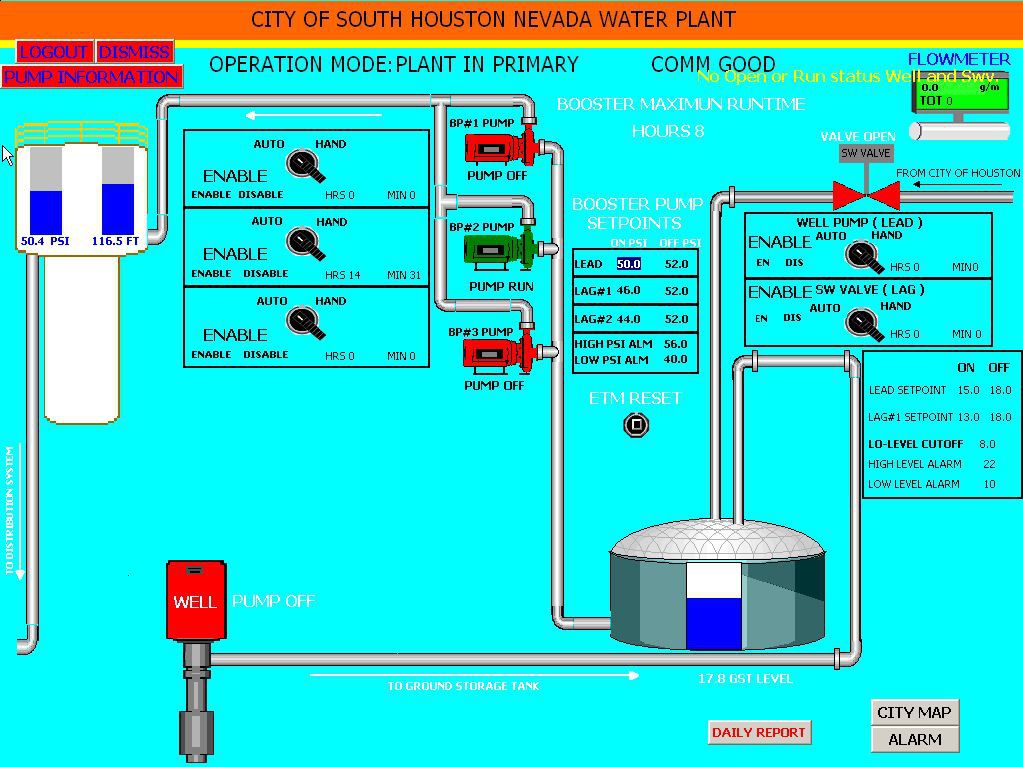

Pour un hacker qui se présente sous l'identité de pr0f, l'incident a été minimisé par les autorités. Il a ainsi décidé de s'attaquer à une autre station située au Texas. Afin de prouver son intrusion, il a publié via Pastebin.com des captures d'écran d'un système SCADA ( voir illustration ).

Il dit avoir agi pour mettre en lumière certains problèmes de sécurité et pointer du doigt des faiblesses dans certaines infrastructures US, mais n'a causé aucun dommage. À Sophos, pr0f a expliqué être parvenu à se connecter à une variante de VNC ( logiciel de prise de contrôle à distance ) accessible depuis Internet afin de prendre ses captures d'écran. Il a également accédé à un portail Web d'administration.

On peut penser que la mise en réseau des systèmes SCADA soit l'une des faiblesses, de même que leur implémentation par les entreprises. Dans le cas de l'Iran avec Stuxnet, l'infection était venue de postes informatiques Windows connectés.

Publié le

par Jérôme G.

Journaliste GNT spécialisé en nouvelles technologies

Sur le même sujet

Cette page peut contenir des liens affiliés. Si vous achetez un produit depuis ces liens, le site marchand nous reversera une commission sans que cela n'impacte en rien le montant de votre achat. En savoir plus.