La solution MicroPass étant utilisée pour des besoins d'authentification et de contrôle d'accès, il est vital d'en assurer une sécurisation optimale. Et avec 100 millions de puces MicroPass écoulées par son concepteur, la société aixoise Inside Contactless, la tentation d'essayer de les pirater par différentes méthodes n'en est que plus forte.

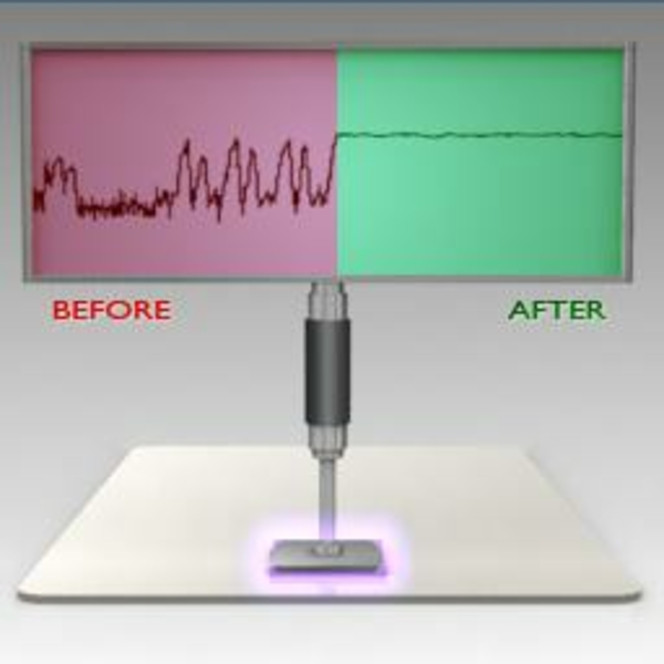

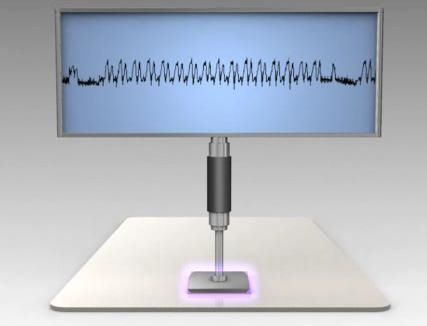

Le DPA est une attaque consistant à observer les variations de consommation de courant électrique au sein d'un dispositif électronique et d'utiliser des méthodes statistiques pour tenter de déterminer les clés cryptographiques secrètes.

Ce type d'attaque a l'avantage d'être discret, non invasif et facilement automatisable, sans même avoir à connaître le montage électronique précis du dispositif visé. Cryptography Research a développé un portefeuille d'une cinquantaine de brevets décrivant des contre-mesures contre les attaques DPA, qu' Inside Contactless va pouvoir utiliser pour ses produits.

L'accord couvre également la partie logicielle associée à MicroPass, ce qui doit permettre aux clients d' Inside Contactless de concevoir leurs propres contre-mesures sans avoir besoin de demander de licence supplémentaire à Cryptography Research.

" Cryptography Research a joué un rôle pionnier dans le domaine des semi-conducteurs résistants aux attaques en tout genre en réalisant des avancées majeures avec sa technologie DPA et son portefeuille de propriétés intellectuelles. Ce contrat nous permet de livre à nos clients industriels nos produits MicroPass dotés des contre-mesures DPA snas qu'ils aient besoin d'obtenir une licence distincte de Cryptography Research "

confirme ainsi Charles Watson, vice-président exécutif des paiements chez Inside Contactless.