Le Centre Européen de lutte contre la cybercriminalité (EC3), le FBI et son équivalent britannique la National Crime Agency communiquent au sujet d'une opération de neutralisation qui a ciblé le botnet Dridex. Elle a impliqué le concours de plusieurs acteurs privés de la sécurité informatique.

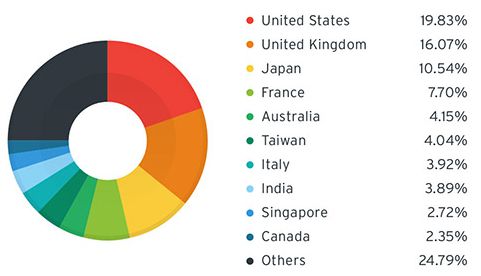

Dridex est un malware bancaire qui a commencé à se répandre sur des ordinateurs Windows à travers le monde en juillet 2014. Son principal objectif est de récupérer des informations bancaires en ligne qui sont ensuite utilisées pour voler de l'argent à des particuliers et entreprises. Selon Trend Micro, il a surtout visé au cours de ces trois derniers mois des utilisateurs aux États-Unis et au Royaume-Uni, puis au Japon et en France.

Le nuisible serait responsable de pertes directes de 10 millions de dollars aux États-Unis et 20 millions de livres pour le Royaume-Uni, soit respectivement près de 8,7 millions et 27 millions d'euros. Avec une trentaine de pays concernés, il est question de plus de 67 millions d'euros.

Dridex est le successeur de Cridex. Il a été développé en Europe de l'Est et utilisé par un groupe de cybercriminels connu sous le nom de Evil Corp. Plus sophistiqué, il a su tirer profit de la place laissée vacante par d'autres malwares bancaires tels que ZeuS, Citadel ou SpyEye.

Pour infecter des ordinateurs, Dridex s'appuie principalement sur des emails de phishing. L'infection a lieu lorsque les utilisateurs ouvrent des pièces jointes malveillantes ou cliquent sur un lien piégé. Le malware tire parti de macros cachées dans des fichiers Microsoft Office.

Une technique employée est l'injection HTML où du code malveillant est injecté dans certaines pages Web lorsque l'utilisateur saisit ses identifiants de connexion dans une page dès lors altérée. L'information recueillie est envoyée aux cybercriminels. Toutefois, Dridex a d'autres cordes à son arc.

Grâce à une méthode de sinkhole, le trafic du malware est désormais détourné vers des serveurs sous contrôle des autorités. Pour une désinfection, une solution antivirus à jour suffit.

Inculpé de neuf chefs d'accusation, un suspect originaire de Moldavie a été arrêté à Chypre le 28 août 2015. Andrey Ghinkul, alias Smilex, est considéré comme l'administrateur du botnet Dridex. Les États-Unis ont demandé son extradition.