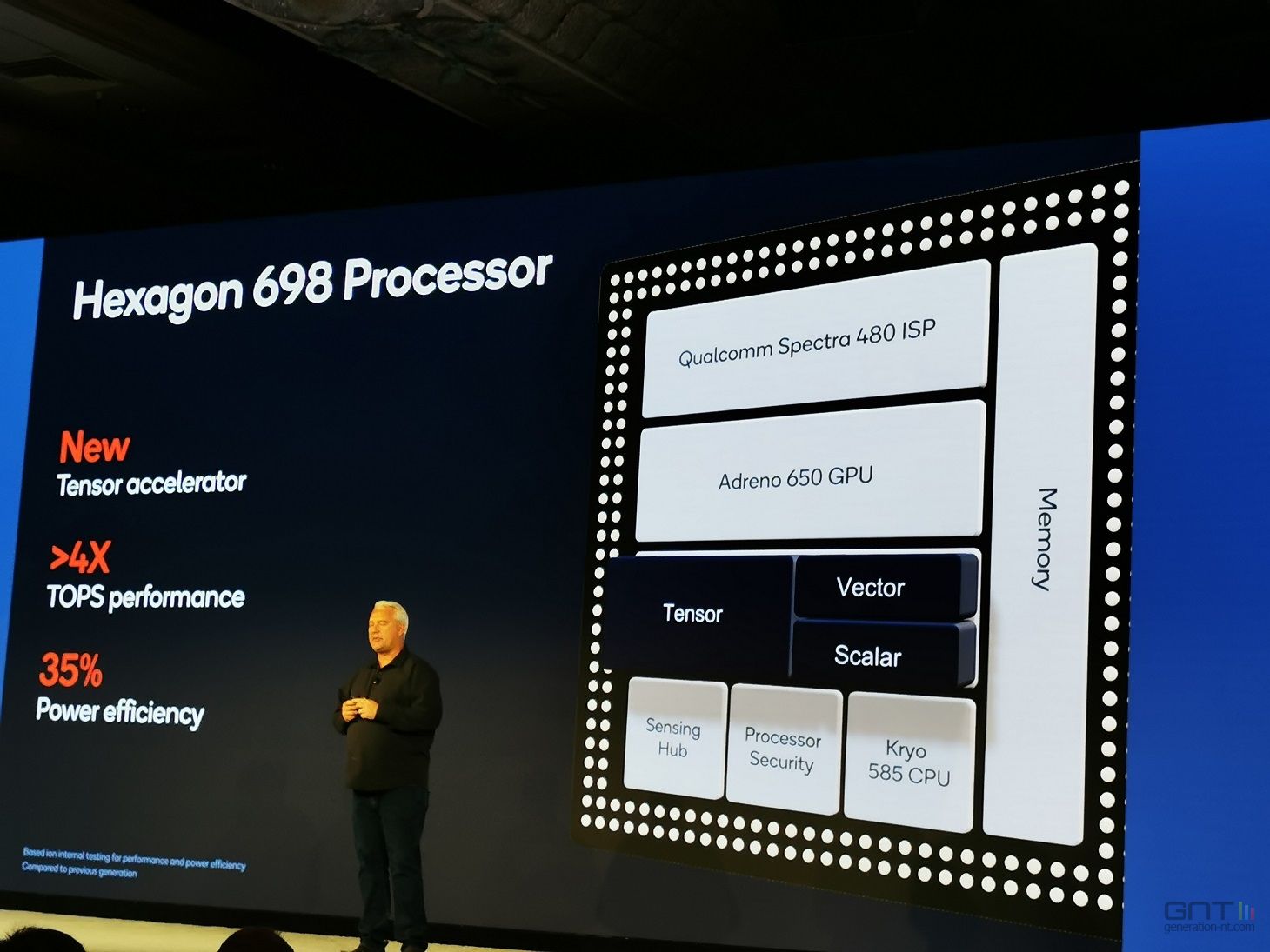

L'éditeur de solutions de sécurité numérique Check Point Software, via sa branche Check Point Research, a mené une étude baptisée Achille qui a consisté en une analyse approfondie de la puce de traitement du signal (DSP) présente à bord des SoC de Qualcomm, largement présents dans les smartphones de nombreuses marques.

La puce DSP traite un certain nombre d'opérations sur le smartphone pour alléger les tâches du CPU et les réaliser avec une consommation d'énergie moindre, dont souvent les flux audio et photo / vidéo et son piratage peut donc potentiellement donner accès à des données personnelles.

Trouver des failles au niveau du DSP peut être intéressant car elles ne sont pas toujours simples à corriger et leurs patchs dépendent aussi de la réactivité de leur concepteur.

L'éditeur affirme avoir trouvé plus de 400 vulnérabilités dans la partie DSP des puces de Qualcomm, allant de la capacité à espionner le contenu d'un téléphone (appels passés, sms, photos, vidéos, enregistrements sonores via le micro, position GPS) à l'inactivation du smartphone rendant les données inaccessibles en passant par l'installation de logiciels malveillants et invisibles pour l'utilisateur.

Check Point Research ne s'étend pas sur les détails techniques et a présenté les grandes lignes de son étude lors du DEFCON mais indique que les résultats ont été transmis à Qualcomm qui a mené les actions correctrices et prévenu ses partenaires.

Ce dernier relève par ailleurs que rien n'indique que ces multiples failles aient été exploitées, même si elles pouvaient potentiellement toucher des centaines de millions d'utilisateurs. Il est évidemment recommandé de mettre à jour les appareils mobiles quand c'est possible, ce point dépendant aussi du bon vouloir des fabricants.